هجمات كلمات المرور الشائعة: كيف يحميك مولد كلمات المرور عبر الإنترنت

تُعد كلمات المرور خط دفاعك الأساسي في المشهد الرقمي اليوم، حيث تحمي كل شيء بدءًا من رسائل البريد الإلكتروني الشخصية وحتى البيانات المالية الحساسة. ومع ذلك، يقلل الكثير منا من شأن التهديدات المستمرة والمعقدة التي تتربص عبر الإنترنت. يُعد فهم هجمات كلمات المرور الشائعة التي يستخدمها مجرمو الإنترنت هو الخطوة الأولى نحو بناء دفاع قوي. كيف تجعل كلمة المرور آمنة بما يكفي لمقاومة هذه التهديدات؟

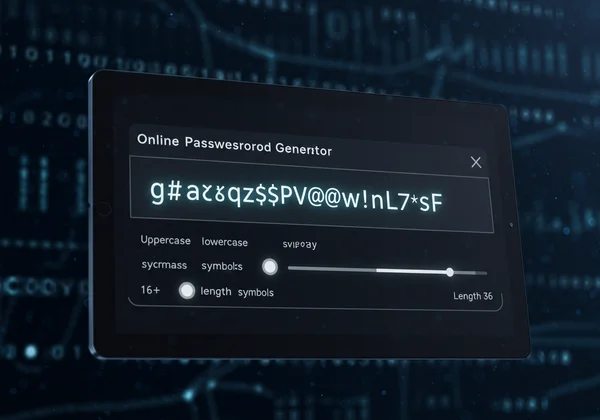

دعنا نفصّل الأساليب الأكثر شيوعًا التي يستخدمها المتسللون لاختراق الحسابات. والأهم من ذلك، سيزودك هذا بدفاع عملي لحماية هويتك الرقمية. بحلول النهاية، ستعرف بالضبط كيفية إيقاف المتسللين في مسارهم، بدءًا من إنشاء كلمات مرور قوية حقًا باستخدام مولد كلمات مرور عبر الإنترنت موثوق به.

فهم أساليب هجمات كلمات المرور الشائعة

يستخدم المتسللون مجموعة متنوعة من التقنيات لسرقة كلمات المرور الخاصة بك، بدءًا من التخمين بالقوة الغاشمة وصولاً إلى التلاعب النفسي المعقد. إن معرفة ما تواجهه أمر بالغ الأهمية للحماية الفعالة. دعنا نستعرض أبرز ناقلات الهجوم.

ما هو هجوم القوة الغاشمة؟

تخيل متسللاً يحاول فتح قفل مركب عن طريق تجربة كل تسلسل أرقام ممكن بشكل منهجي. هذا هو جوهر هجوم القوة الغاشمة في العالم الرقمي. يستخدم المهاجمون برامج آلية لتوليد واختبار ملايين مجموعات كلمات المرور في الثانية ضد واجهة تسجيل الدخول. تستهدف هذه الهجمات كلمات المرور القصيرة والبسيطة.

يمكن كسر كلمة مرور مثل "cat123" على الفور تقريبًا. كلما كانت كلمة مرورك أطول وأكثر تعقيدًا، زاد عدد التوليفات التي يجب على هجوم القوة الغاشمة تجربتها، مما يجعل الأمر أكثر صعوبة ويستغرق وقتًا أطول بكثير للمهاجم. لهذا السبب، يُعد طول كلمة المرور أحد أهم العوامل الحاسمة في أمان الحساب.

خباثة هجمات القاموس

يُعد هجوم القاموس نسخة أكثر تطوراً من هجوم القوة الغاشمة. فبدلاً من محاولة سلاسل أحرف عشوائية، يستخدم البرنامج قائمة مسبقة التجميع، أو "قاموسًا"، من الكلمات والعبارات الشائعة وكلمات المرور المستخدمة بكثرة (مثل "password" أو "qwerty"). غالبًا ما تتضمن هذه القوائم اختلافات مع أرقام أو رموز ملحقة، مثل "Sunshine1!" أو "Dragon2024".

هذه الطريقة فعالة للغاية لأن الكثير من الناس ينشئون كلمات مرور بناءً على كلمات حقيقية لسهولة التذكر. إذا كانت كلمة مرورك كلمة شائعة، حتى مع بعض التعديلات، فإنها تظل هدفًا رئيسيًا لهجوم القاموس. العشوائية الحقيقية هي أفضل دفاع لك ضد تقنية الاختراق الشائعة هذه.

ما هو حشو بيانات الاعتماد؟

يُعد حشو بيانات الاعتماد أحد أكثر التهديدات انتشارًا اليوم. يستغل هذا الهجوم عادة إعادة استخدام كلمات المرور المنتشرة. يبدأ عندما يتعرض موقع ويب رئيسي لانتهاك بيانات، وتُسرق بيانات اعتماد تسجيل دخول المستخدم (أسماء المستخدمين وكلمات المرور) وتُشارك غالبًا على الويب المظلم.

يأخذ المتسللون بعد ذلك هذه القوائم ويستخدمون الروبوتات "لحشوها" في نماذج تسجيل الدخول لعدد لا يحصى من مواقع الويب الأخرى، مثل منصات الخدمات المصرفية والبريد الإلكتروني والتجارة الإلكترونية. يختبر الروبوت تلقائيًا كل زوج من اسم المستخدم/كلمة المرور، على أمل أن يكون المستخدم قد أعاد استخدام بيانات اعتماده. يمكن أن يؤدي اختراق واحد إلى سلسلة من الحسابات المخترقة، مما يجعل من الضروري استخدام كلمة مرور فريدة لكل خدمة تستخدمها. يُعد مولد كلمات المرور الآمن حليفًا لا يقدر بثمن في هذه المعركة.

ما وراء الاختراق: التصيد الاحتيالي والهندسة الاجتماعية

ليست كل الهجمات تقنية بحتة؛ فبعضها يستغل الجانب النفسي لدى البشر. يُعد التصيد الاحتيالي شكلاً من أشكال الهندسة الاجتماعية حيث يخدعك المهاجمون لتقديم كلمة مرورك طواعية لهم. قد يرسلون بريدًا إلكترونيًا خادعًا يبدو وكأنه من شركة شرعية، مثل مصرفك أو خدمة مثل Netflix.

غالبًا ما تخلق هذه الرسائل الإلكترونية شعورًا بالإلحاح، مدعية أن حسابك قد تعرض للاختراق أو يحتاج إلى التحقق. يوجهونك إلى صفحة تسجيل دخول مزيفة تبدو مطابقة للصفحة الحقيقية. عندما تدخل بيانات اعتمادك، يتم إرسالها مباشرة إلى المهاجم. اليقظة والشك هما أفضل أدواتك ضد هذه التكتيكات الخادعة.

كيفية منع اختراق كلمات المرور: استراتيجية دفاعك

الآن بعد أن فهمت التهديدات، حان الوقت لبناء دفاعك. لا يتطلب حماية حساباتك أن تكون خبيرًا في الأمن السيبراني. بل يتضمن ببساطة تبني عدد قليل من العادات الأساسية عالية التأثير التي يمكن أن تقلل بشكل كبير من قابليتك للهجوم.

القاعدة الذهبية: كلمات مرور قوية وفريدة

خط دفاعك الأول والأكثر قوة هو استخدام كلمة مرور قوية وفريدة لكل حساب عبر الإنترنت. ولكن ما الذي يجعل كلمة المرور قوية؟

- الطول: اهدف إلى 16 حرفًا كحد أدنى. الأطول دائمًا أفضل.

- التعقيد: قم بتضمين مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز (مثل !, @, #, $).

- العشوائية: تجنب كلمات القاموس والمعلومات الشخصية (مثل أعياد الميلاد أو الأسماء) والأنماط المتوقعة.

يجد البشر صعوبة في صياغة كلمات مرور تستوفي هذه المعايير. تميل أدمغتنا بشكل طبيعي نحو الأنماط. هنا يصبح مولد كلمات المرور المخصص ضروريًا. فهو ينشئ بيانات اعتماد عشوائية ومعقدة حقًا يكاد يكون من المستحيل على هجمات القوة الغاشمة أو القاموس كسرها.

إضافة طبقات: قوة المصادقة الثنائية (2FA)

فكر في المصادقة الثنائية (2FA) كطبقة حماية إضافية لبابك الرقمي. حتى لو تمكن متسلل من سرقة كلمة مرورك، فلن يتمكن من الوصول إلى حسابك بدون قطعة ثانية من المعلومات. هذا العامل الثاني عادة ما يكون شيئًا تمتلكه أنت فقط.

تشمل الأشكال الشائعة للمصادقة الثنائية ما يلي:

- رمز يُرسل إلى هاتفك عبر الرسائل القصيرة (SMS).

- رمز يتم إنشاؤه بواسطة تطبيق مصادقة (مثل Google Authenticator أو Authy).

- مفتاح أمان مادي (مثل YubiKey).

يُعد تمكين المصادقة الثنائية حيثما أمكن أحد الإجراءات الفردية الأكثر فعالية التي يمكنك اتخاذها لتأمين حساباتك. إنه يوفر شبكة أمان حاسمة ضد كلمات المرور المخترقة.

تبسيط الأمان: لماذا تحتاج إلى مدير كلمات مرور

قد تبدو نصيحة استخدام كلمة مرور طويلة وعشوائية وفريدة لكل موقع أمرًا صعبًا. كيف يمكن لأي شخص تذكر عشرات بيانات الاعتماد مثل "8#qZ$vP@w!nL7*sF"؟ الإجابة هي: لست مضطرًا لذلك. يُعد مدير كلمات المرور خزنة آمنة ومشفرة تخزن جميع معلومات تسجيل الدخول الخاصة بك.

تحتاج فقط إلى تذكر كلمة مرور رئيسية واحدة قوية لفتح المدير. يمكنه بعد ذلك ملء بيانات اعتمادك تلقائيًا في مواقع الويب والتطبيقات. عند إقرانه بأداة لإنشاء كلمة مرور، فإنه ينشئ سير عمل سلسًا: أنشئ كلمة مرور قوية، واحفظها في مديرك، ولا تقلق بشأنها مرة أخرى.

اكتشاف الفخاخ: اليقظة ضد التصيد الاحتيالي

يتطلب الدفاع ضد الهندسة الاجتماعية الوعي. لتجنب الوقوع ضحية عمليات الاحتيال التصيدية، اتبع هذه العادات:

- افحص المرسل: تحقق دائمًا من عنوان البريد الإلكتروني للمرسل. غالبًا ما يستخدم المحتالون عناوين تختلف قليلاً عن العنوان الحقيقي.

- مرر المؤشر قبل النقر: قبل النقر على أي رابط في رسالة بريد إلكتروني، مرر مؤشر الماوس فوقه لترى عنوان URL الوجهة الفعلي. إذا بدا مشبوهًا، فلا تنقر.

- انتبه للغة الإلحاح: كن متشككًا في رسائل البريد الإلكتروني التي تطلب إجراءً فوريًا أو تهددك بعواقب سلبية.

- انتقل مباشرة إلى المصدر: إذا كنت غير متأكد، أغلق البريد الإلكتروني وانتقل إلى موقع الويب مباشرة عن طريق كتابة العنوان في متصفحك.

دفاعك الأفضل: تبني كلمات مرور قوية

المشهد الرقمي مليء بالتهديدات، لكنك لست عاجزًا. من خلال فهم هجمات كلمات المرور الشائعة مثل القوة الغاشمة، وحشو بيانات الاعتماد، والتصيد الاحتيالي، يمكنك اتخاذ إجراءات حاسمة لحماية نفسك. كلمة المرور القوية والفريدة لكل حساب هي، وستظل دائمًا، درعك الأساسي.

لا تترك أمانك للصدفة أو تعتمد على عبارات ضعيفة وسهلة التذكر. تحكم في سلامتك الرقمية اليوم. استخدم أداة مولد كلمات مرور مجانية موثوقة وآمنة لإنشاء كلمات مرور قوية وعشوائية لجميع حساباتك. إنها خطوة بسيطة ومجانية توفر دفعة هائلة لأمانك عبر الإنترنت.

أهم أسئلتك حول أمان كلمات المرور

كيف أنشئ كلمة مرور قوية حقًا؟

تجمع كلمة المرور القوية حقًا بين الطول والتعقيد والعشوائية. أفضل ممارسة هي استخدام أداة مخصصة لإنشائها. يجب أن تكون كلمة المرور القوية 16 حرفًا على الأقل وتحتوي على مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز. تجنب استخدام المعلومات الشخصية أو الكلمات الشائعة، حيث يمكن للمهاجمين تخمينها بسهولة.

ما هي الخصائص التي تحدد كلمة المرور "الجيدة"؟

كلمة المرور "الجيدة" هي تلك التي لا يمكن التنبؤ بها ومقاومة لمحاولات الاختراق. تُقاس قوتها بشيء يسمى الإنتروبيا – وهو مقياس لعشوائيتها. بدلاً من محاولة إنشاء واحدة بنفسك، فإن الطريقة الأكثر فعالية هي استخدام مولد كلمات مرور عشوائي موثوق به. يضمن ذلك ألا تحتوي كلمة المرور على أنماط يمكن التنبؤ بها يمكن لبرامج الاختراق استغلالها.

هل مولدات كلمات المرور عبر الإنترنت آمنة للاستخدام؟

هذا سؤال حاسم. تعتمد سلامة مولد كلمات المرور عبر الإنترنت كليًا على كيفية عمله. يجب عليك فقط استخدام المولدات التي تجري جميع العمليات الحسابية على جهازك (من جانب العميل) ولا ترسل أي معلومات إلى خادم. يضمن مولد كلمات المرور الخاص بنا عبر الإنترنت خصوصيتك من خلال نهج يعتمد على جانب العميل فقط. يتم إنشاء كلمات المرور التي تنشئها في متصفحك ولا يتم رؤيتها أو تخزينها أو نقلها من قبلنا أبدًا، مما يجعل أداتنا الموثوقة خيارًا آمنًا حقًا.

ما هو الطول الأمثل لكلمات المرور لتحقيق الأمان الأمثل؟

لتحقيق أقصى درجات الأمان، يوصي خبراء الأمن السيبراني الآن بأن تكون كلمات المرور بطول 16 حرفًا كحد أدنى. بينما كان 12 حرفًا توصية شائعة في السابق، فإن زيادة قوة الحوسبة جعلت كلمات المرور الأطول ضرورية للدفاع ضد هجمات القوة الغاشمة الحديثة. يجعل استخدام مولد كلمات المرور إنشاء وإدارة هذه الكلمات الطويلة والمعقدة أمرًا سهلاً.