Attaques courantes sur les mots de passe : Comment un générateur de mots de passe en ligne peut vous protéger

Les mots de passe sont votre première ligne de défense dans le paysage numérique actuel, protégeant tout, de vos e-mails personnels aux données financières sensibles. Pourtant, beaucoup d'entre nous sous-estiment les menaces persistantes et sophistiquées qui rôdent en ligne. Comprendre les attaques courantes sur les mots de passe utilisées par les cybercriminels est la première étape pour mettre en place une défense robuste. Comment rendre un mot de passe suffisamment sécurisé pour résister à ces menaces ?

Nous allons détailler les méthodes les plus courantes utilisées par les pirates pour compromettre les comptes. Plus important encore, cela vous dotera d'une stratégie de défense pratique pour protéger votre identité numérique. À la fin, vous saurez exactement comment arrêter les pirates, en commençant par créer des identifiants vraiment forts avec un générateur de mots de passe en ligne fiable.

Comprendre les méthodes d'attaque courantes sur les mots de passe

Les pirates emploient diverses techniques pour voler vos mots de passe, allant de la supposition par force brute à la manipulation psychologique sophistiquée. Savoir à quoi vous êtes confronté est crucial pour une protection efficace. Examinons les vecteurs d'attaque les plus fréquents.

Qu'est-ce qu'une attaque par force brute ?

Imaginez un pirate essayant d'ouvrir un cadenas à combinaison en testant systématiquement chaque séquence numérique possible. C'est l'essence d'une attaque par force brute dans le domaine numérique. Les attaquants utilisent des logiciels automatisés pour générer et tester des millions de combinaisons de mots de passe par seconde contre un portail de connexion. Ces attaques exploitent les mots de passe courts et simples.

Un mot de passe comme "cat123" pourrait être craqué presque instantanément. Plus votre mot de passe est long et complexe, plus une attaque par force brute devra essayer de combinaisons, ce qui rend la tâche exponentiellement plus difficile et chronophage pour l'attaquant. C'est pourquoi la longueur du mot de passe est l'un des facteurs les plus critiques de la sécurité des comptes.

La discrétion des attaques par dictionnaire

Une attaque par dictionnaire est une version plus raffinée d'une attaque par force brute. Au lieu d'essayer des chaînes de caractères aléatoires, le logiciel utilise une liste précompilée, ou "dictionnaire", de mots courants, de phrases et de mots de passe fréquemment utilisés (comme "password" ou "qwerty"). Ces listes incluent souvent des variations avec des chiffres ou des symboles ajoutés, tels que "Sunshine1!" ou "Dragon2024".

Cette méthode est très efficace car de nombreuses personnes créent des mots de passe basés sur des mots réels pour faciliter leur mémorisation. Si votre mot de passe est un mot courant, même avec quelques modifications, il reste une cible de choix pour une attaque par dictionnaire. La véritable aléatoire est votre meilleure défense contre cette technique de piratage courante.

Qu'est-ce que le bourrage d'identifiants ?

L'une des menaces les plus répandues aujourd'hui est le bourrage d'identifiants (credential stuffing). Cette attaque exploite la fâcheuse habitude de réutiliser les mots de passe. Elle commence lorsqu'un site web majeur subit une violation de données, et que les identifiants de connexion des utilisateurs (noms d'utilisateur et mots de passe) sont volés et souvent partagés sur le dark web.

Les pirates prennent ensuite ces listes et utilisent des bots pour les "insérer" dans les formulaires de connexion d'innombrables autres sites web, comme les plateformes bancaires, de messagerie et de commerce électronique. Le bot teste automatiquement chaque paire nom d'utilisateur/mot de passe, espérant que l'utilisateur a réutilisé ses identifiants. Une seule violation peut entraîner une cascade de comptes compromis, ce qui rend essentiel l'utilisation d'un mot de passe unique pour chaque service que vous utilisez. Un générateur de mots de passe sécurisé est un allié inestimable dans cette lutte.

Au-delà des attaques techniques : Hameçonnage et ingénierie sociale

Toutes les attaques ne sont pas purement techniques ; certaines exploitent la psychologie humaine. L'hameçonnage (phishing) est une forme d'ingénierie sociale où les attaquants vous incitent à leur donner volontairement votre mot de passe. Ils peuvent envoyer un e-mail trompeur qui semble provenir d'une entreprise légitime, comme votre banque ou un service comme Netflix.

Ces e-mails créent souvent un sentiment d'urgence, affirmant que votre compte a été compromis ou qu'il nécessite une vérification. Ils vous dirigent vers une fausse page de connexion qui ressemble exactement à la vraie. Lorsque vous entrez vos identifiants, ils sont envoyés directement à l'attaquant. La vigilance et le scepticisme sont vos meilleurs outils contre ces tactiques trompeuses.

Comment prévenir le piratage de mots de passe : Votre stratégie de défense

Maintenant que vous comprenez les menaces, il est temps de bâtir votre défense. Protéger vos comptes ne nécessite pas d'être un expert en cybersécurité. Il s'agit simplement d'adopter quelques habitudes fondamentales et à fort impact qui peuvent réduire considérablement votre vulnérabilité aux attaques.

La règle d'or : Des mots de passe forts et uniques

Votre première et plus puissante ligne de défense est d'utiliser un mot de passe fort et unique pour chaque compte en ligne. Mais qu'est-ce qui rend un mot de passe fort ?

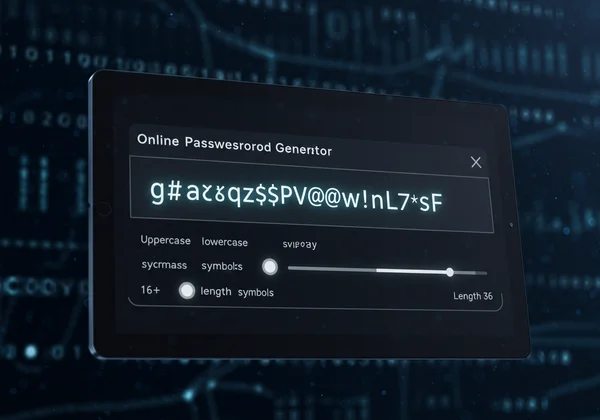

- Longueur : Visez un minimum de 16 caractères. Plus c'est long, mieux c'est.

- Complexité : Incluez un mélange de lettres majuscules, de lettres minuscules, de chiffres et de symboles (par exemple, !, @, #, $).

- Aléatoire : Évitez les mots du dictionnaire, les informations personnelles (comme les anniversaires ou les noms) et les modèles prévisibles.

Créer des mots de passe qui répondent à ces critères est difficile pour les humains. Nos cerveaux ont naturellement tendance à privilégier les schémas. C'est là qu'un générateur de mots de passe personnalisé devient essentiel. Il crée des identifiants véritablement aléatoires et complexes, presque impossibles à craquer par des attaques par force brute ou par dictionnaire.

Ajouter des couches : Le pouvoir de l'authentification à deux facteurs (2FA)

Considérez l'authentification à deux facteurs (2FA) comme un deuxième verrou sur votre porte numérique. Même si un pirate parvient à voler votre mot de passe, il ne pourra toujours pas accéder à votre compte sans une deuxième information. Ce deuxième facteur est généralement quelque chose que vous seul détenez.

Les formes courantes de 2FA incluent :

- Un code envoyé sur votre téléphone par SMS.

- Un code généré par une application d'authentification (comme Google Authenticator ou Authy).

- Une clé de sécurité physique (comme une YubiKey).

Activer la 2FA partout où c'est possible est l'une des actions les plus efficaces que vous puissiez entreprendre pour sécuriser vos comptes. Elle offre un filet de sécurité essentiel contre les mots de passe compromis.

Simplifier la sécurité : Pourquoi vous avez besoin d'un gestionnaire de mots de passe

Le conseil d'utiliser un mot de passe long, aléatoire et unique pour chaque site semble intimidant. Comment quelqu'un pourrait-il se souvenir de dizaines d'identifiants comme "8#qZ$vP@w!nL7*sF" ? La réponse est : vous n'avez pas à le faire. Un gestionnaire de mots de passe est un coffre-fort numérique sécurisé et chiffré qui stocke toutes vos informations de connexion.

Vous n'avez besoin de vous souvenir que d'un seul mot de passe maître fort pour déverrouiller le gestionnaire. Il peut ensuite remplir automatiquement vos identifiants sur les sites web et dans les applications. Associé à un outil pour générer un mot de passe, il crée un flux de travail transparent : générez un mot de passe fort, enregistrez-le dans votre gestionnaire, et ne vous en souciez plus jamais.

Repérer les pièges : Vigilance face à l'hameçonnage

Se défendre contre l'ingénierie sociale exige de la vigilance. Pour éviter de tomber victime d'escroqueries par hameçonnage, adoptez ces habitudes :

- Inspectez l'expéditeur : Vérifiez toujours l'adresse e-mail de l'expéditeur. Les escrocs utilisent souvent des adresses légèrement différentes de la vraie.

- Survolez avant de cliquer : Avant de cliquer sur un lien dans un e-mail, survolez-le avec votre souris pour voir l'URL de destination réelle. Si elle semble suspecte, ne cliquez pas.

- Méfiez-vous de l'urgence : Soyez sceptique face aux e-mails qui exigent une action immédiate ou vous menacent de conséquences négatives.

- Allez directement à la source : Si vous avez des doutes, fermez l'e-mail et naviguez directement vers le site web en tapant l'adresse dans votre navigateur.

Votre stratégie de défense : Adopter des mots de passe forts

Le paysage numérique est rempli de menaces, mais vous n'êtes pas impuissant. En comprenant les attaques courantes sur les mots de passe comme la force brute, le bourrage d'identifiants (credential stuffing) et l'hameçonnage, vous pouvez prendre des mesures décisives pour vous protéger. Votre principal bouclier est, et sera toujours, un mot de passe fort et unique pour chaque compte.

Ne laissez pas votre sécurité au hasard ou ne vous fiez pas à des phrases faibles et mémorables. Prenez le contrôle de votre sécurité numérique dès aujourd'hui. Utilisez un outil générateur de mots de passe gratuit fiable et sécurisé pour créer des mots de passe puissants et aléatoires pour tous vos comptes. C'est une étape simple et gratuite qui apporte un immense coup de pouce à votre sécurité en ligne.

Vos questions les plus fréquentes sur la sécurité des mots de passe

Comment créer un mot de passe réellement fort ?

Un mot de passe réellement fort combine longueur, complexité et aléatoire. La meilleure pratique consiste à utiliser un outil dédié pour le générer. Un mot de passe fort doit comporter au moins 16 caractères et contenir un mélange de lettres majuscules, de lettres minuscules, de chiffres et de symboles. Évitez d'utiliser des informations personnelles ou des mots courants, car ceux-ci sont facilement devinés par les attaquants.

Quelles caractéristiques définissent un "bon" mot de passe ?

Un "bon" mot de passe est un mot de passe imprévisible et résistant aux tentatives de craquage. Sa force est mesurée par l'entropie – une mesure de son caractère aléatoire. Au lieu d'essayer d'en créer un vous-même, la méthode la plus efficace est d'utiliser un générateur de mots de passe aléatoires fiable. Cela garantit que le mot de passe n'a pas de schémas prévisibles que les logiciels de piratage pourraient exploiter.

Les générateurs de mots de passe en ligne sont-ils sûrs à utiliser ?

C'est une question essentielle. La sécurité d'un générateur de mots de passe en ligne dépend entièrement de la façon dont il fonctionne. Vous ne devriez utiliser que des générateurs qui effectuent tous les calculs sur votre appareil (côté client) et n'envoient aucune information à un serveur. Notre générateur de mots de passe en ligne garantit votre confidentialité avec une approche uniquement côté client. Les mots de passe que vous créez sont générés dans votre navigateur et ne sont jamais vus, stockés ou transmis par nous, faisant de notre outil de confiance un choix vraiment sûr.

Quelle doit être la longueur de mes mots de passe pour une sécurité maximale ?

Pour une sécurité maximale, les experts en cybersécurité recommandent désormais que les mots de passe aient une longueur minimale de 16 caractères. Alors que 12 était autrefois une recommandation courante, la puissance de calcul croissante a rendu les mots de passe plus longs nécessaires pour se défendre contre les attaques par force brute modernes. L'utilisation d'un générateur de mots de passe rend la création et la gestion de ces mots de passe plus longs et plus complexes sans effort.