Plan d'action en cas de violation de données : Créez des mots de passe forts avec notre générateur de mots de passe en ligne

Ce sentiment de malaise au creux de l'estomac après avoir vu une notification de « mot de passe divulgué » est bien trop courant dans notre monde numérique. Découvrir que votre compte a été compromis lors d'une violation de données peut être accablant, vous laissant incertain de la marche à suivre. La bonne nouvelle est que vous pouvez prendre des mesures immédiates et décisives pour reprendre le contrôle et renforcer votre sécurité en ligne. Comment créer un mot de passe fort est la première étape vers le rétablissement, mais cela fait partie d'une stratégie plus large. Ce guide fournit un plan d'action de cybersécurité clair en 7 étapes pour vous aider à naviguer après une violation de données et à sécuriser votre vie numérique, dès maintenant. N'attendez pas – commencez par créer de nouvelles informations d'identification sécurisées avec un générateur de mots de passe en ligne.

Étape 1 : Confirmer la violation de données et la compromission de votre compte

Avant de paniquer, la première étape cruciale est de vérifier la violation et de comprendre l'étendue de la compromission. Les pirates informatiques cherchent souvent à semer la panique, mais une approche calme et méthodique sera toujours plus efficace. Prendre un moment pour confirmer la situation vous permet de concentrer vos efforts là où ils sont le plus nécessaires.

Vérifier les mots de passe divulgués avec des services fiables

Votre première action devrait être d'utiliser un service de notification de violation de données réputé. Des sites web comme "Have I Been Pwned" vous permettent de vérifier en toute sécurité si votre adresse e-mail ou votre numéro de téléphone est apparu dans des violations de données connues. Ces services scannent d'énormes bases de données d'informations divulguées et peuvent vous indiquer quels sites ont été compromis et quelles données spécifiques ont été exposées (par exemple, adresses e-mail, mots de passe, adresses physiques). Cette information est vitale pour prioriser les comptes à sécuriser en premier.

Ce qu'il faut rechercher : Signes de compte compromis

Au-delà des notifications officielles, vous devez être vigilant aux signes indiquant qu'un compte a été compromis. Ces signaux d'alerte indiquent clairement que quelqu'un d'autre a un accès non autorisé à vos informations. Recherchez :

- Des e-mails concernant des réinitialisations de mot de passe ou des tentatives de connexion que vous n'avez pas initiées.

- Une activité inhabituelle sur vos comptes de médias sociaux ou de messagerie, comme des publications que vous n'avez pas faites ou des messages que vous n'avez pas envoyés.

- Des notifications concernant de nouveaux appareils se connectant à vos comptes depuis des lieux inconnus.

- Des e-mails ou des messages manquants, ce qui pourrait indiquer qu'un pirate informatique couvre ses traces.

- Des amis ou des contacts signalant des messages étranges de votre part.

Si vous remarquez l'un de ces signes, supposez que le compte est compromis et passez immédiatement aux étapes suivantes.

Étapes 2-3 : Actions immédiates pour sécuriser votre vie numérique et générer de nouveaux mots de passe

Une fois que vous avez confirmé une violation, le temps est compté. Plus un attaquant a accès longtemps, plus il peut causer de dégâts. Ces deux prochaines étapes sont non négociables et doivent être effectuées immédiatement pour bloquer les intrus et commencer à reconstruire vos défenses.

Changer les mots de passe après une violation – En commençant par les comptes les plus critiques

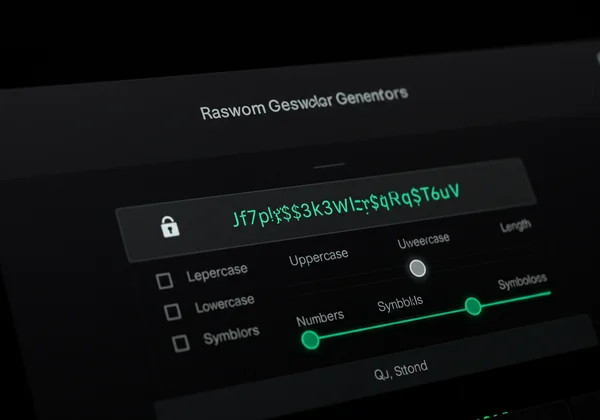

C'est l'action immédiate la plus critique. Commencez par le compte compromis, suivi de tout autre compte qui partage le même mot de passe ou un mot de passe similaire. Priorisez les comptes de grande valeur comme votre e-mail principal, vos services bancaires en ligne et les services gouvernementaux. Chaque nouveau mot de passe doit être à la fois fort et unique. Un mot de passe fort comprend un mélange de lettres majuscules et minuscules, de chiffres et de symboles. Un mot de passe unique signifie que vous ne le réutilisez jamais sur différents services. Le moyen le plus simple d'y parvenir est de générer un mot de passe à l'aide d'un outil fiable qui peut créer des identifiants complexes et aléatoires pour vous.

Activer l'authentification à deux facteurs (2FA) pour une sécurité renforcée

L'authentification à deux facteurs est l'une des défenses les plus puissantes contre la prise de contrôle de compte. Elle agit comme une deuxième couche de sécurité, exigeant non seulement votre mot de passe, mais aussi une deuxième information – généralement un code envoyé à votre téléphone ou généré par une application – pour vous connecter. Même si un pirate informatique a votre mot de passe, il ne pourra pas accéder à votre compte sans ce deuxième facteur. Activez la 2FA sur tous les comptes qui l'offrent, en particulier vos comptes de messagerie, financiers et de médias sociaux.

Étapes 4-5 : Élargir votre plan d'action en cybersécurité

Après avoir sécurisé vos comptes les plus critiques, il est temps d'élargir votre champ d'action. Une seule violation de données peut avoir un effet d'entraînement, impactant d'autres domaines de votre vie numérique et financière. Ces prochaines étapes vous aident à contenir les dégâts et à surveiller d'autres problèmes.

Revoir et mettre à jour d'autres comptes

Les pirates informatiques savent que la réutilisation des mots de passe est une habitude courante. Ils prendront des identifiants d'une violation et les essaieront sur des dizaines d'autres sites web populaires dans un processus appelé "bourrage d'identifiants". Passez en revue tous vos comptes en ligne, des services de streaming aux sites de shopping, et mettez à jour tous les mots de passe qui ont été réutilisés ou qui sont faibles. C'est une excellente occasion d'effectuer un audit de sécurité complet et de vous assurer que chaque compte a un mot de passe fort et unique. L'utilisation d'un générateur de mots de passe sécurisé peut rendre ce processus rapide et efficace.

Surveiller vos comptes financiers et votre crédit

Si des informations sensibles comme votre nom, votre adresse ou votre numéro de sécurité sociale ont été exposées, vous devez surveiller attentivement votre vie financière. Vérifiez quotidiennement vos relevés bancaires et de carte de crédit pour détecter toute transaction frauduleuse. Envisagez de placer une alerte à la fraude ou un gel de crédit auprès des principales agences d'évaluation du crédit (Equifax, Experian et TransUnion). Une alerte à la fraude avertit les prêteurs de prendre des mesures supplémentaires pour vérifier votre identité avant d'ouvrir une nouvelle ligne de crédit, tandis qu'un gel de crédit empêche quiconque d'accéder à votre rapport de crédit.

Étapes 6-7 : Protection et prévention à long terme

Réagir à une violation est important, mais l'objectif ultime est de construire une posture de sécurité robuste qui prévient les incidents futurs. Ces dernières étapes transforment votre état d'esprit de réactif à proactif, garantissant que votre vie numérique reste protégée à long terme.

Le pouvoir des mots de passe forts et uniques pour chaque compte

L'habitude la plus efficace que vous puissiez adopter pour la sécurité en ligne est d'utiliser un mot de passe fort et unique pour chaque compte. Cette pratique permet de circonscrire les dégâts de toute violation de données unique. Si un site est compromis, les pirates n'obtiennent que la clé de cette seule porte – pas de toute votre vie numérique. Créer et mémoriser manuellement des dizaines de mots de passe complexes est une tâche impossible, c'est pourquoi un générateur de mots de passe forts est un outil indispensable pour l'utilisation moderne d'Internet.

Mettre en œuvre un gestionnaire de mots de passe pour une sécurité fluide

Un gestionnaire de mots de passe est le partenaire idéal d'un générateur de mots de passe. Ces applications sécurisées stockent tous vos mots de passe complexes et uniques dans un coffre-fort numérique chiffré. Vous n'avez besoin de mémoriser qu'un seul mot de passe maître pour déverrouiller le coffre-fort. Un gestionnaire de mots de passe peut remplir automatiquement vos informations d'identification sur les sites web et les applications, rendant la sécurité de haut niveau à la fois fluide et pratique. Combiner un gestionnaire de mots de passe avec l'habitude de générer des mots de passe forts est la référence en matière de cybersécurité personnelle.

Renforcez votre avenir : Construire une vie numérique résiliente avec des pratiques de mots de passe intelligentes

Bien que le choc d'une fuite de mot de passe soit indéniable, rappelez-vous que vous avez le pouvoir de transformer ce défi en une opportunité pour une sécurité numérique plus forte. En suivant ce plan d'action en 7 étapes, vous pouvez méthodiquement reprendre le contrôle, réparer les dégâts et construire une défense plus forte et plus résiliente contre les menaces futures. La base de cette défense réside dans des mots de passe forts et uniques pour chaque compte.

N'attendez pas la prochaine notification de violation. Prenez le contrôle de votre sécurité dès aujourd'hui. Utilisez notre générateur de mots de passe en ligne gratuit, sécurisé et convivial pour créer les mots de passe puissants dont vous avez besoin pour protéger votre vie numérique.

Foire aux questions sur les mots de passe divulgués et les violations de données

Comment créer un mot de passe fort après une fuite de données ?

Un mot de passe fort doit être long (au moins 16 caractères), complexe (utilisant des lettres majuscules et minuscules, des chiffres et des symboles) et complètement aléatoire. Évitez d'utiliser des informations personnelles comme des noms ou des dates. La méthode la plus fiable est d'utiliser un générateur de mots de passe personnalisé qui crée une chaîne de caractères véritablement aléatoire, ce qui rend incroyablement difficile pour les pirates de la deviner ou de la craquer.

Les générateurs de mots de passe en ligne sont-ils sûrs à utiliser ?

C'est une préoccupation valable. Votre sécurité est notre priorité absolue, c'est pourquoi notre générateur de mots de passe en ligne fonctionne sur un modèle "côté client uniquement". Cela signifie que chaque mot de passe que vous créez est généré directement dans votre propre navigateur, sur votre propre appareil. Votre mot de passe n'est jamais envoyé à nos serveurs, jamais stocké et jamais vu par nous. Cette approche offre une confidentialité et une sécurité maximales, garantissant que vous êtes le seul à voir votre nouveau mot de passe.

Quelle doit être la longueur d'un mot de passe pour une sécurité maximale ?

Bien que 12 caractères soient souvent cités comme un minimum, les experts en sécurité recommandent désormais des mots de passe de 16 caractères ou plus pour les comptes critiques. Plus un mot de passe est long et aléatoire, plus il faudrait de temps et de puissance de calcul pour le craquer. Notre outil vous permet de générer des mots de passe allant jusqu'à 64 caractères, vous offrant la flexibilité de créer des identifiants exceptionnellement forts pour vos comptes les plus importants.

Que dois-je faire si mon mot de passe a été divulgué mais que je ne vois aucune activité inhabituelle ?

Vous devez tout de même agir immédiatement. Ce n'est pas parce que vous ne voyez pas encore d'activité non autorisée que cela ne se produira pas. Les données divulguées sont souvent vendues sur le dark web et peuvent être utilisées par des pirates des semaines, des mois, voire des années plus tard. Traitez toute fuite confirmée comme une menace active : changez immédiatement votre mot de passe pour le compte affecté et pour tout autre compte utilisant un mot de passe similaire.

Un gestionnaire de mots de passe peut-il aider à prévenir de futures violations de données ?

Un gestionnaire de mots de passe ne peut pas empêcher les serveurs d'une entreprise d'être violés, mais c'est un outil essentiel pour limiter les dommages qu'une violation peut vous causer personnellement. En vous aidant à utiliser un mot de passe unique et fort pour chaque site, un gestionnaire de mots de passe garantit que si un compte est compromis, le reste de vos comptes reste sûr et sécurisé. Il contient efficacement la violation à un seul service.