Comment créer un mot de passe fort avec l'authentification à deux facteurs (2FA) : Le guide de sécurité ultime

Dans le monde numérique d'aujourd'hui, un mot de passe fort et unique est le premier verrou de votre porte numérique. Vous évitez scrupuleusement "password123" et utilisez un mélange de caractères, ce qui est un excellent premier pas. Mais avec des cybermenaces de plus en plus sophistiquées, même le meilleur verrou a besoin d'un verrou de sécurité. Ce verrou est l'authentification à deux facteurs (2FA). Beaucoup de gens hésitent, pensant que c'est compliqué ou contraignant. Comment rendre un mot de passe vraiment sécurisé ? Ce guide va démystifier ce qu'est l'authentification à deux facteurs, vous montrant comment cet outil simple et puissant peut renforcer la sécurité de vos comptes en quelques minutes seulement. Avant d'ajouter ce deuxième verrou, assurez-vous que le premier est incassable. Un générateur de mots de passe forts qui crée votre mot de passe localement sur votre appareil fournit la base sécurisée dont vous avez besoin.

Qu'est-ce que l'authentification à deux facteurs (2FA) ?

L'authentification à deux facteurs est un processus de sécurité qui vous oblige à fournir deux facteurs d'authentification différents pour vérifier votre identité. Pensez-y comme avoir besoin de deux clés pour ouvrir une seule porte. En termes simples, elle ajoute une deuxième étape cruciale à votre processus de connexion, rendant beaucoup plus difficile pour les personnes non autorisées d'accéder à vos comptes, même si elles parviennent à voler votre mot de passe. Cette méthode augmente considérablement la sécurité de votre identité en ligne.

Comment la 2FA offre une deuxième couche de sécurité

Le principe fondamental de la 2FA repose sur la combinaison de deux des trois types d'informations d'identification possibles :

- Quelque chose que vous savez : Il s'agit de votre mot de passe ou de votre code PIN.

- Quelque chose que vous possédez : Il s'agit d'un objet physique, comme votre smartphone ou une clé matérielle dédiée.

- Quelque chose que vous êtes : Cela fait référence à la biométrie, comme votre empreinte digitale ou votre scan facial.

Les connexions standard n'utilisent que le premier facteur. La 2FA ajoute le deuxième facteur, généralement "quelque chose que vous possédez". Ainsi, lorsque vous vous connectez, vous entrez d'abord votre mot de passe. Ensuite, le service vous demande une deuxième information — généralement un code temporaire envoyé à votre téléphone ou généré par une application. Sans accès à votre appareil physique, un pirate ayant votre mot de passe reste bloqué. Ce principe de sécurité des comptes est fondamental pour protéger vos données.

Comprendre la différence : 2FA vs. MFA

Vous pourriez également entendre le terme Authentification Multi-Facteurs (MFA). Le concept est simple : la 2FA est un type spécifique de MFA. Alors que la 2FA implique toujours deux facteurs, la MFA peut en impliquer deux ou plus. Pour la plupart des cas d'utilisation personnels, la 2FA offre une amélioration massive de la sécurité et est la norme la plus courante. Comprendre la sécurité MFA vous aide à reconnaître que la 2FA fait partie d'une stratégie de sécurité plus large recommandée par des experts du monde entier, y compris des institutions comme le National Institute of Standards and Technology (NIST).

Pourquoi votre mot de passe fort a besoin d'un partenaire

Même le mot de passe le plus complexe peut être compromis. Des événements massifs de fuites de données se produisent régulièrement, exposant des millions de noms d'utilisateur et de mots de passe. Les pirates peuvent également utiliser des attaques de hameçonnage sophistiquées pour vous inciter à révéler vos informations d'identification. Si vous réutilisez ce mot de passe sur d'autres sites, tous ces comptes sont désormais vulnérables.

C'est pourquoi chaque compte a besoin d'un mot de passe unique, et vos comptes les plus importants ont besoin de la 2FA. Un mot de passe fort est votre première ligne de défense, mais la 2FA est la sauvegarde critique qui vous protège lorsque cette première ligne est compromise. Vous pouvez créer des mots de passe sécurisés sans effort avec notre outil, qui les génère directement dans votre navigateur sans jamais stocker vos données, garantissant ainsi que votre première ligne de défense est aussi solide que possible.

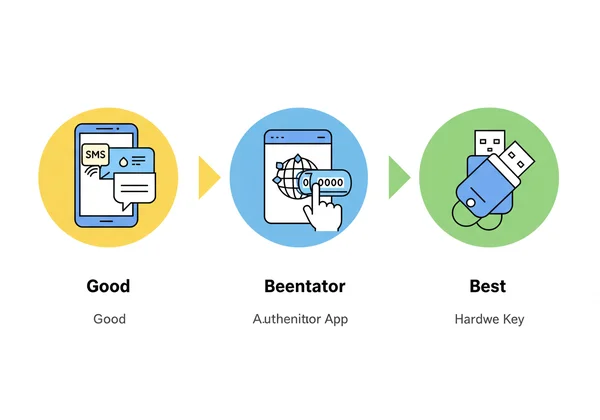

Choisir votre méthode 2FA : Du bon au meilleur

Toutes les méthodes 2FA ne sont pas égales. Elles offrent différents équilibres entre commodité et sécurité. Comprendre vos options vous permet de choisir le bon niveau de protection pour vos besoins, que vous soyez un utilisateur quotidien ou un professionnel soucieux de la sécurité.

Codes SMS : Le point de départ pratique

C'est la forme de 2FA la plus courante et la plus accessible. Lorsque vous vous connectez, le service envoie un code à usage unique à votre téléphone par SMS.

- Avantages : C'est extrêmement facile à configurer et cela utilise le numéro de téléphone que vous possédez déjà.

- Inconvénients : C'est la méthode la moins sécurisée. Elle est vulnérable au "SIM swapping" (échange de carte SIM), un type d'attaque où un criminel convainc votre opérateur mobile de transférer votre numéro de téléphone vers son propre appareil, lui permettant d'intercepter vos codes.

Bien que meilleure que l'absence totale de 2FA, il est préférable d'utiliser une méthode plus sécurisée pour les comptes sensibles comme les e-mails et les services bancaires.

Applications d'authentification : La norme sécurisée

Cette méthode utilise une application dédiée sur votre smartphone (comme Google Authenticator, Microsoft Authenticator ou Authy) pour générer des mots de passe à usage unique basés sur le temps (TOTP). Ces codes se rafraîchissent toutes les 30 à 60 secondes.

- Avantages : Beaucoup plus sécurisé que les SMS car les codes sont générés hors ligne sur votre appareil et ne sont pas vulnérables au SIM swapping.

- Inconvénients : Nécessite l'installation d'une application distincte.

Pour la grande majorité des utilisateurs, une application d'authentification est la référence, offrant un excellent équilibre entre haute sécurité et commodité d'utilisation.

Clés de sécurité physiques : L'ultime en matière de sécurité MFA

Une clé de sécurité physique (ou clé de sécurité) est un petit appareil physique, ressemblant souvent à une clé USB (comme une YubiKey ou une Google Titan Key), que vous branchez sur votre ordinateur ou que vous tapez sur votre téléphone pour approuver une connexion.

- Avantages : C'est la forme de 2FA la plus sécurisée disponible aujourd'hui. Elle est pratiquement immunisée contre le hameçonnage et les attaques à distance car la clé physique doit être présente pour se connecter.

- Inconvénients : L'achat de l'appareil coûte de l'argent, et vous devez le transporter avec vous.

Cette méthode est fortement recommandée pour protéger les comptes extrêmement sensibles, tels que les plateformes financières, les échanges de cryptomonnaies ou les comptes de messagerie principaux pour les propriétaires d'entreprise et les professionnels de l'informatique.

Comment configurer la 2FA : Un guide étape par étape

L'activation de la 2FA est plus facile que vous ne le pensez. La plupart des principaux services en ligne ont simplifié le processus en quelques étapes simples. Voici un guide général pour vous guider.

Activer la 2FA sur vos comptes Google et de messagerie

Votre compte de messagerie principal est la clé de votre royaume numérique, sécurisez-le donc en premier. Pour un compte Google :

- Accédez aux paramètres de votre compte Google et naviguez vers l'onglet "Sécurité".

- Recherchez l'option "Authentification à deux facteurs" et cliquez dessus.

- Suivez les invites à l'écran. Il vous sera demandé de vérifier votre mot de passe et de choisir votre deuxième facteur.

- Nous vous recommandons fortement de choisir "Application d'authentification" et de scanner le code QR fourni avec l'application de votre choix.

- Google vous demandera d'entrer un code de l'application pour confirmer qu'elle fonctionne correctement.

Le processus est très similaire pour d'autres fournisseurs de messagerie comme Outlook et Yahoo. Commencez toujours par trouver la section "Sécurité" ou "Sécurité du compte" dans vos paramètres.

Sécuriser vos médias sociaux (Facebook, Instagram, X)

Vos comptes de médias sociaux contiennent des informations personnelles qui peuvent être précieuses pour les attaquants. Pour activer la 2FA :

- Accédez à la section "Paramètres" ou "Paramètres et confidentialité" de l'application.

- Trouvez le menu "Sécurité" ou "Mot de passe et sécurité".

- Recherchez l'option "Authentification à deux facteurs".

- Choisissez votre méthode préférée (l'application d'authentification est recommandée) et suivez les instructions de configuration.

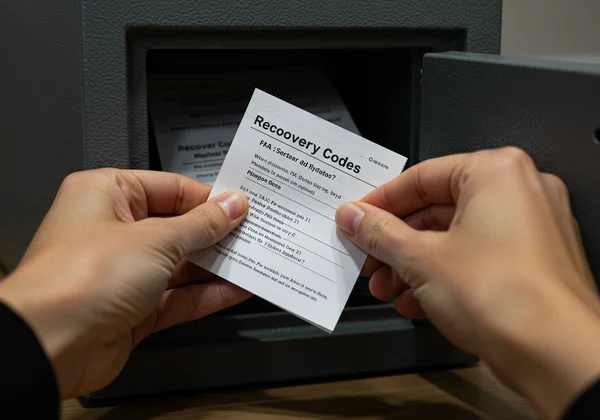

Stockage sécurisé de vos codes de secours

Pendant le processus de configuration de la 2FA, presque tous les services vous fourniront un ensemble de codes de secours à usage unique. C'est une étape cruciale. Ces codes sont votre solution de secours si vous perdez votre téléphone ou votre appareil 2FA. Traitez-les comme une clé de rechange de la maison :

- Ne les stockez pas sous forme de capture d'écran sur votre téléphone ou dans un fichier non sécurisé sur votre ordinateur.

- Imprimez-les et rangez-les dans un endroit sûr, comme un tiroir verrouillé ou un coffre-fort.

- Alternativement, enregistrez-les dans un gestionnaire de mots de passe fiable et sécurisé.

Votre prochaine étape vers une vie numérique plus sécurisée

Combiner un mot de passe fort et unique avec l'authentification à deux facteurs est la norme moderne pour une sécurité en ligne efficace. La 2FA n'est pas une fonctionnalité complexe réservée aux experts en technologie ; c'est un outil accessible et essentiel pour tous. Elle agit comme un bouclier puissant, protégeant vos actifs numériques les plus précieux des menaces omniprésentes.

Votre parcours vers une meilleure sécurité commence par une base solide. Avant d'activer la 2FA sur vos comptes, assurez-vous que votre première ligne de défense est solide. Utilisez un générateur de mots de passe en ligne fiable qui fonctionne entièrement dans votre navigateur. Notre outil crée des mots de passe forts et aléatoires sur votre appareil, garantissant qu'ils ne sont jamais envoyés ou stockés sur nos serveurs. Ensuite, verrouillez ces comptes avec la puissance de l'authentification à deux facteurs.

Foire aux questions sur la 2FA

Que se passe-t-il si je perds mon téléphone ou mon appareil 2FA ?

C'est pourquoi l'enregistrement de vos codes de secours est si important. Lorsque vous configurez la 2FA, une liste de codes vous est fournie, que vous pouvez utiliser pour accéder à votre compte si votre appareil principal est perdu ou cassé. Utilisez l'un de ces codes pour vous connecter, puis réinitialisez immédiatement votre 2FA avec votre nouvel appareil.

La 2FA est-elle totalement infaillible contre les pirates ?

Aucune mesure de sécurité n'est infaillible à 100 %, mais la 2FA augmente considérablement la difficulté pour les attaquants. Bien que des attaques de hameçonnage ciblées extrêmement sophistiquées puissent théoriquement contourner certaines formes de 2FA, elle vous protège de la grande majorité des menaces courantes comme le vol de mots de passe lors de fuites de données. L'utilisation d'une application d'authentification ou d'une clé matérielle fait de vous une cible beaucoup plus difficile.

Ai-je vraiment besoin de la 2FA pour chaque compte en ligne ?

Idéalement, oui. Cependant, vous devriez prioriser vos comptes les plus critiques en premier. Cela inclut votre messagerie principale, les services bancaires en ligne, les médias sociaux et tout gestionnaire de mots de passe. Pour les comptes moins critiques, un mot de passe unique et fort peut être suffisant. Vous pouvez obtenir un générateur de mots de passe gratuit pour créer ces mots de passe uniques pour tous vos sites, garantissant ainsi que chaque compte dispose d'une défense solide.