डेटा उल्लंघन कार्य योजना: हमारे ऑनलाइन पासवर्ड जनरेटर के साथ मजबूत पासवर्ड बनाएं

"पासवर्ड लीक हो गया" सूचना देखने के बाद मन में वह घबराहट हमारे डिजिटल दुनिया में बहुत आम है। यह जानना कि आपका खाता डेटा उल्लंघन का शिकार हुआ है, चिंताजनक हो सकता है, जिससे यह समझ नहीं आता कि आगे क्या करें। अच्छी खबर यह है कि आप नियंत्रण वापस पाने और अपनी ऑनलाइन सुरक्षा को मजबूत करने के लिए तत्काल, निर्णायक कार्रवाई कर सकते हैं। एक मजबूत पासवर्ड कैसे बनाएं रिकवरी की दिशा में पहला कदम है, लेकिन यह एक बड़ी रणनीति का हिस्सा है। यह मार्गदर्शिका डेटा उल्लंघन के बाद की स्थिति को समझने और अपने डिजिटल जीवन को सुरक्षित करने के लिए एक स्पष्ट, 7-चरणीय साइबर सुरक्षा कार्य योजना प्रस्तुत करती है। यह योजना अभी से लागू की जा सकती है। प्रतीक्षा न करें—एक ऑनलाइन पासवर्ड जनरेटर का उपयोग करके नए, सुरक्षित लॉगिन विवरण बनाना शुरू करें।

चरण 1: डेटा उल्लंघन और आपके खाते के सुरक्षा में सेंध की पुष्टि करना

घबराने से पहले, पहला महत्वपूर्ण कदम उल्लंघन को सत्यापित करना और सुरक्षा में सेंध की सीमा को समझना है। हैकर्स अक्सर अराजकता का फायदा उठाते हैं, लेकिन एक शांत, व्यवस्थित दृष्टिकोण हमेशा अधिक प्रभावी होगा। स्थिति की पुष्टि करने से आपको अपने प्रयासों को सही जगह पर केंद्रित करने में मदद मिलेगी।

विश्वसनीय सेवाओं के साथ पासवर्ड लीक की जांच करना

आपकी पहली कार्रवाई एक विश्वसनीय डेटा उल्लंघन अधिसूचना सेवा का उपयोग करना होना चाहिए। "हैव आई बीन प्वन्ड" जैसी वेबसाइटें आपको सुरक्षित रूप से यह जांचने की अनुमति देती हैं कि आपका ईमेल पता या फोन नंबर ज्ञात डेटा उल्लंघनों में शामिल हुआ है या नहीं। ये सेवाएं लीक हुई जानकारी के विशाल डेटाबेस को स्कैन करती हैं और आपको बता सकती हैं कि कौन सी साइटें भंग हुईं और कौन सा विशिष्ट डेटा उजागर हुआ (जैसे, ईमेल पते, पासवर्ड, भौतिक पते)। यह जानकारी यह प्राथमिकता तय करने के लिए महत्वपूर्ण है कि किन खातों को पहले सुरक्षित किया जाए।

क्या देखना है: खाता हैक होने के संकेत

आधिकारिक सूचनाओं से परे, आपको उन संकेतों के प्रति सतर्क रहना चाहिए कि एक खाता समझौता किया गया है। ये चेतावनी संकेत स्पष्ट करते हैं कि किसी और के पास आपकी जानकारी तक अनधिकृत पहुंच है। देखें:

- ऐसे ईमेल जो आपने शुरू नहीं किए, जैसे पासवर्ड रीसेट या लॉगिन प्रयास।

- आपके सोशल मीडिया या ईमेल खातों पर असामान्य गतिविधि, जैसे कि आपने पोस्ट नहीं किए या संदेश नहीं भेजे।

- अनजान जगहों से आपके खातों में लॉग इन करने वाले नए डिवाइस के बारे में सूचनाएं।

- गायब ईमेल या संदेश, जो यह संकेत दे सकते हैं कि एक हैकर सबूत मिटा रहा है।

- दोस्त या संपर्क आपसे अजीब संदेशों की रिपोर्ट कर रहे हैं।

यदि आप इनमें से कोई भी संकेत देखते हैं, तो मान लें कि खाता समझौता किया गया है और तुरंत अगले चरणों पर आगे बढ़ें।

चरण 2-3: अपने डिजिटल जीवन को सुरक्षित करने और नए पासवर्ड बनाने के लिए तत्काल कार्रवाई

एक बार जब आप उल्लंघन की पुष्टि कर लेते हैं, तो समय महत्वपूर्ण होता है। जितना अधिक समय तक हमलावर की पहुंच होती है, उतना ही अधिक नुकसान वे कर सकते हैं। ये अगले दो चरण अनिवार्य हैं और अनधिकृत पहुंच को रोकने और अपनी सुरक्षा को मजबूत करना शुरू करने के लिए तुरंत पूरा किया जाना चाहिए।

उल्लंघन के बाद पासवर्ड बदलें – सबसे महत्वपूर्ण खातों से शुरू करें

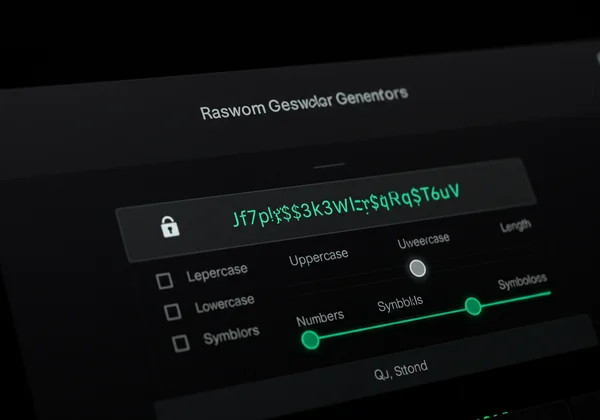

यह सबसे महत्वपूर्ण तत्काल कार्रवाई है। सबसे पहले उस खाते के पासवर्ड को बदलें जिसका उल्लंघन हुआ है, उसके बाद उन खातों का नंबर आता है जिनमें समान या मिलता-जुलता पासवर्ड इस्तेमाल किया गया था। अपने प्राथमिक ईमेल, ऑनलाइन बैंकिंग और सरकारी सेवाओं जैसे उच्च-मूल्य वाले खातों को प्राथमिकता दें। प्रत्येक नया पासवर्ड मजबूत और अद्वितीय दोनों होना चाहिए। एक मजबूत पासवर्ड में अपरकेस और लोअरकेस अक्षरों, संख्याओं और प्रतीकों का मिश्रण शामिल होता है। एक अद्वितीय पासवर्ड का मतलब है कि आप इसे विभिन्न सेवाओं में कभी भी पुन: उपयोग नहीं करते हैं। इसे प्राप्त करने का सबसे आसान तरीका एक विश्वसनीय उपकरण का उपयोग करके पासवर्ड बनाना है जो आपके लिए जटिल, यादृच्छिक क्रेडेंशियल बना सकता है।

बढ़ी हुई सुरक्षा के लिए दो-कारक प्रमाणीकरण (2FA) सक्षम करें

दो-कारक प्रमाणीकरण खाते पर अनधिकृत कब्जा के खिलाफ सबसे शक्तिशाली सुरक्षा में से एक है। इसमें लॉग इन करने के लिए न केवल आपके पासवर्ड की, बल्कि एक दूसरे सत्यापन कारक की भी आवश्यकता होती है—आमतौर पर आपके फोन पर भेजा गया कोड या किसी ऐप द्वारा जेनरेट किया गया कोड। भले ही हैकर के पास आपका पासवर्ड हो, वे इस दूसरे कारक के बिना आपके खाते तक नहीं पहुंच पाएंगे। हर उस खाते पर 2FA सक्षम करें जो इसे प्रदान करता है, खासकर आपके ईमेल, वित्तीय और सोशल मीडिया खातों पर।

चरण 4-5: अपनी साइबर सुरक्षा कार्य योजना का विस्तार करना

अपने सबसे महत्वपूर्ण खातों को सुरक्षित करने के बाद, अब अपना ध्यान व्यापक करने का समय है। एक एकल डेटा उल्लंघन का डोमिनो प्रभाव हो सकता है, जो आपके डिजिटल और वित्तीय जीवन के अन्य क्षेत्रों को प्रभावित कर सकता है। ये अगले चरण आपको नुकसान को नियंत्रित करने और आगे के मुद्दों की निगरानी करने में मदद करते हैं।

अन्य खातों की समीक्षा और अद्यतन करना

हैकर्स जानते हैं कि पासवर्ड का पुन: उपयोग एक आम आदत है। वे एक उल्लंघन से क्रेडेंशियल लेंगे और उन्हें "क्रेडेंशियल स्टफिंग" नामक प्रक्रिया में दर्जनों अन्य लोकप्रिय वेबसाइटों पर आज़माएंगे। अपनी सभी ऑनलाइन खातों से गुजरें, स्ट्रीमिंग सेवाओं से लेकर शॉपिंग साइटों तक, और किसी भी पासवर्ड को अपडेट करें जिसे पुन: उपयोग किया गया था या जो कमजोर हैं। यह एक पूर्ण सुरक्षा ऑडिट करने और यह सुनिश्चित करने का एक उत्कृष्ट अवसर है कि हर एक खाते में एक मजबूत, अद्वितीय पासवर्ड है। एक सुरक्षित पासवर्ड जनरेटर का उपयोग इस प्रक्रिया को तेज और कुशल बना सकता है।

अपने वित्तीय खातों और क्रेडिट की निगरानी करना

यदि आपकी संवेदनशील जानकारी जैसे आपका नाम, पता, या सामाजिक सुरक्षा नंबर उजागर हुआ था, तो आपको अपने वित्तीय जीवन की बारीकी से निगरानी करनी चाहिए। किसी भी धोखाधड़ी के शुल्क के लिए अपने बैंक और क्रेडिट कार्ड स्टेटमेंट की दैनिक जांच करें। प्रमुख क्रेडिट ब्यूरो (इक्विफैक्स, एक्सपेरियन और ट्रांसयूनियन) के साथ धोखाधड़ी अलर्ट या क्रेडिट फ्रीज लगाने पर विचार करें। एक धोखाधड़ी अलर्ट उधारदाताओं को क्रेडिट की एक नई लाइन खोलने से पहले आपकी पहचान सत्यापित करने के लिए अतिरिक्त कदम उठाने के लिए सूचित करता है, जबकि एक क्रेडिट फ्रीज किसी को भी आपकी क्रेडिट रिपोर्ट तक पहुंचने से रोकता है।

चरण 6-7: दीर्घकालिक सुरक्षा और रोकथाम

एक उल्लंघन पर प्रतिक्रिया करना महत्वपूर्ण है, लेकिन अंतिम लक्ष्य एक लचीला सुरक्षा आसन बनाना है जो भविष्य की घटनाओं को रोकता है। ये अंतिम चरण आपकी मानसिकता को प्रतिक्रियाशील से सक्रिय में बदलते हैं, यह सुनिश्चित करते हुए कि आपका डिजिटल जीवन लंबे समय तक सुरक्षित रहता है।

हर खाते के लिए मजबूत, अद्वितीय पासवर्ड की शक्ति

ऑनलाइन सुरक्षा के लिए आप जो सबसे प्रभावी आदत अपना सकते हैं, वह है हर खाते के लिए एक मजबूत, अद्वितीय पासवर्ड का उपयोग करना। यह अभ्यास किसी भी एकल डेटा उल्लंघन से होने वाले नुकसान को सीमित करता है। यदि एक साइट समझौता की जाती है, तो हैकर्स को केवल उस एक दरवाजे की कुंजी मिलती है—आपके पूरे डिजिटल जीवन की नहीं। दर्जनों जटिल पासवर्ड को मैन्युअल रूप से बनाना और याद रखना एक असंभव कार्य है, यही कारण है कि एक मजबूत पासवर्ड जनरेटर आधुनिक इंटरनेट उपयोग के लिए एक अनिवार्य उपकरण है।

सहज सुरक्षा के लिए पासवर्ड प्रबंधक लागू करना

एक पासवर्ड मैनेजर, पासवर्ड जनरेटर का एक उत्तम पूरक है। ये सुरक्षित एप्लिकेशन आपके सभी जटिल, अद्वितीय पासवर्ड को एक एन्क्रिप्टेड डिजिटल तिजोरी में संग्रहीत करते हैं। तिजोरी को खोलने के लिए आपको केवल एक मास्टर पासवर्ड याद रखना होगा। एक पासवर्ड प्रबंधक वेबसाइटों और ऐप्स पर आपके लॉगिन क्रेडेंशियल को स्वचालित रूप से भर सकता है, जिससे उच्च-स्तरीय सुरक्षा सहज और सुविधाजनक दोनों हो जाती है। एक पासवर्ड प्रबंधक को मजबूत पासवर्ड बनाने की आदत के साथ जोड़ना व्यक्तिगत साइबर सुरक्षा के लिए स्वर्ण मानक है।

अपने भविष्य को मजबूत करें: स्मार्ट पासवर्ड प्रथाओं के साथ एक लचीला डिजिटल जीवन का निर्माण

जबकि पासवर्ड लीक का झटका निर्विवाद है, याद रखें कि आपके पास इस चुनौती को मजबूत डिजिटल सुरक्षा के अवसर में बदलने की शक्ति है। इस 7-चरणीय कार्य योजना का पालन करके, आप व्यवस्थित रूप से नियंत्रण वापस पा सकते हैं, नुकसान की मरम्मत कर सकते हैं, और भविष्य के खतरों के खिलाफ एक मजबूत, अधिक लचीला बचाव बना सकते हैं। इस बचाव की नींव हर खाते के लिए मजबूत, अद्वितीय पासवर्ड है।

अगली उल्लंघन अधिसूचना की प्रतीक्षा न करें। आज ही अपनी सुरक्षा का नियंत्रण लें। अपने डिजिटल जीवन की सुरक्षा के लिए आवश्यक शक्तिशाली पासवर्ड बनाने के लिए हमारे मुफ्त, सुरक्षित और उपयोगकर्ता-अनुकूल ऑनलाइन पासवर्ड जनरेटर का उपयोग करें।

पासवर्ड लीक और डेटा उल्लंघनों के बारे में अक्सर पूछे जाने वाले प्रश्न

उल्लंघन के बाद एक मजबूत पासवर्ड कैसे बनाएं?

एक मजबूत पासवर्ड लंबा (कम से कम 16 वर्ण), जटिल (अपरकेस और लोअरकेस अक्षरों, संख्याओं और प्रतीकों का उपयोग करके), और पूरी तरह से यादृच्छिक होना चाहिए। नाम या तारीखों जैसी व्यक्तिगत जानकारी का उपयोग करने से बचें। सबसे विश्वसनीय तरीका एक कस्टम पासवर्ड जनरेटर का उपयोग करना है जो वर्णों की एक सही मायने में यादृच्छिक स्ट्रिंग बनाता है, जिससे हैकर्स के लिए अनुमान लगाना या क्रैक करना अविश्वसनीय रूप से मुश्किल हो जाता है।

क्या ऑनलाइन पासवर्ड जनरेटर का उपयोग करना सुरक्षित है?

यह एक वैध चिंता है। आपकी सुरक्षा हमारी सर्वोच्च प्राथमिकता है, यही कारण है कि हमारा ऑनलाइन पासवर्ड जनरेटर "क्लाइंट-साइड ओनली" मॉडल पर काम करता है। इसका मतलब है कि आपके द्वारा बनाया गया हर पासवर्ड सीधे आपके अपने ब्राउज़र में आपके अपने डिवाइस पर उत्पन्न होता है। आपका पासवर्ड कभी भी हमारे सर्वर पर नहीं भेजा जाता है, कभी संग्रहीत नहीं किया जाता है, और कभी भी हमारे द्वारा नहीं देखा जाता है। यह दृष्टिकोण अधिकतम गोपनीयता और सुरक्षा प्रदान करता है, यह सुनिश्चित करता है कि आपका नया पासवर्ड केवल आप ही देखें।

अधिकतम सुरक्षा के लिए पासवर्ड कितना लंबा होना चाहिए?

जबकि 12 वर्णों को अक्सर न्यूनतम के रूप में उद्धृत किया जाता है, सुरक्षा विशेषज्ञ अब महत्वपूर्ण खातों के लिए 16 या अधिक वर्णों के पासवर्ड की सलाह देते हैं। पासवर्ड जितना लंबा और अधिक यादृच्छिक होगा, उसे क्रैक करने में उतना ही अधिक समय और कम्प्यूटेशनल शक्ति लगेगी। हमारा टूल आपको 64 वर्णों तक के पासवर्ड उत्पन्न करने की अनुमति देता है, जिससे आपको अपने सबसे महत्वपूर्ण खातों के लिए असाधारण रूप से मजबूत क्रेडेंशियल बनाने की लचीलापन मिलती है।

अगर मेरा पासवर्ड लीक हो गया है लेकिन मुझे असामान्य गतिविधि नहीं दिख रही है तो मुझे क्या करना चाहिए?

आपको अभी भी तुरंत कार्रवाई करनी चाहिए। सिर्फ इसलिए कि आपको अभी तक अनधिकृत गतिविधि नहीं दिख रही है, इसका मतलब यह नहीं है कि ऐसा नहीं होगा। लीक हुआ डेटा अक्सर डार्क वेब पर बेचा जाता है और हैकर्स द्वारा हफ्तों, महीनों या यहां तक कि वर्षों बाद भी इसका उपयोग किया जा सकता है। किसी भी पुष्टि किए गए लीक को एक सक्रिय खतरे के रूप में मानें: प्रभावित खाते के लिए अपना पासवर्ड और समान पासवर्ड का उपयोग करने वाले किसी भी अन्य खाते को तुरंत बदल दें।

क्या पासवर्ड प्रबंधक भविष्य के डेटा उल्लंघनों को रोकने में मदद कर सकता है?

एक पासवर्ड प्रबंधक किसी कंपनी के सर्वर को भंग होने से नहीं रोक सकता है, लेकिन यह उस नुकसान को सीमित करने में एक महत्वपूर्ण उपकरण है जो किसी उल्लंघन के कारण आपको व्यक्तिगत रूप से हो सकता है। आपको हर साइट के लिए एक अद्वितीय, मजबूत पासवर्ड का उपयोग करने में मदद करके, एक पासवर्ड प्रबंधक यह सुनिश्चित करता है कि यदि एक खाता हैक हो जाता है, तो आपके बाकी खाते सुरक्षित और सुरक्षित रहते हैं। यह प्रभावी रूप से उल्लंघन को एक ही सेवा तक सीमित करता है।