Generowanie haseł po stronie klienta: Wyjaśnienie bezpiecznego i prywatnego tworzenia

W dzisiejszym świecie cyfrowym bezpieczeństwo online jest silne tylko na tyle, na ile silne jest najmniejsze hasło. Codziennie słyszymy wiadomości o masowych wyciekach danych i zhakowanych kontach. W rezultacie wielu ludzi poszukuje lepszej metody ochrony siebie. Używanie bezpiecznego narzędzia opartego na prywatności to pierwszy krok w stronę bezpieczeństwa. Ale istnieje głębsze pytanie, o które większość użytkowników zapomina: Gdzie tak naprawdę tworzone są twoje hasła?

Kiedy używasz narzędzia online, często ufasz zdalnemu serwerowi swoich wrażliwych danych. Jeśli ten serwer nie jest bezpieczny, twoje nowe hasło może zostać przechwycone, zanim je nawet użyjesz. W tym miejscu pojawia się rewolucyjna technologia zwanego generowaniem haseł po stronie klienta. Zmienia ona sposób, w jaki myślimy o prywatności i bezpieczeństwie cyfrowym.

Ten artykuł pomoże ci zrozumieć, jak działa ta technologia i dlaczego jest złotym standardem nowoczesnego bezpieczeństwa. Poznamy mechanikę stojącą za twoją przeglądarką i pokażemy, jak w pełni przejąć kontrolę nad swoją tożsamością cyfrową. Na koniec tego przewodnika dokładnie wiesz, dlaczego wybranie narzędzia opartego na prywatności jest najlepszą decyzją dla twoich danych.

Co to jest generowanie haseł po stronie klienta?

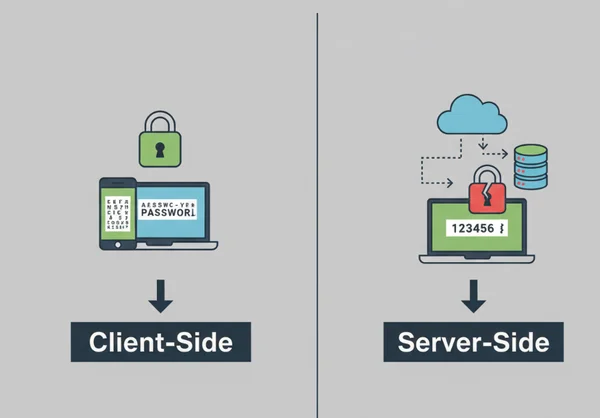

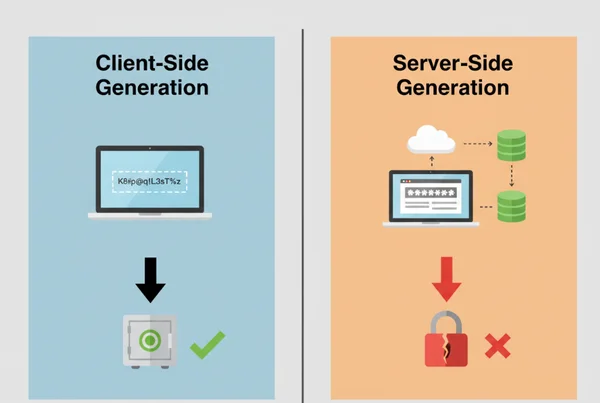

Na najprostszym poziomie generowanie haseł po stronie klienta oznacza, że hasło jest tworzone bezpośrednio na twoim urządzeniu. Niezależnie od tego, czy używasz laptopa, smartfona, czy tableta, praca odbywa się lokalnie. Strona internetowa, którą odwiedzasz, dostarcza kod, ale twoje własne sprzętowe urządzenie wykonuje "myślenie".

To podejście jest przeciwieństwem generowania po stronie serwera. W starszych systemach kliknęlibyśmy przycisk, a komputer w odległym centrum danych wybrałby hasło dla ciebie. Następnie to hasło przemierzyłoby internet, aby dotrzeć do twojego ekranu. Technologia po stronie klienta całkowicie eliminuje tę podróż, czyniąc proces znacznie bezpieczniejszym.

Ewolucja generowania haseł: od serwerów do twojej przeglądarki

W wczesnych dniach internetu przeglądarki były bardzo proste. Mogły wyświetlać tekst i obrazy, ale nie radziły sobie ze złożonymi zadaniami bezpieczeństwa. Jeśli potrzebowałeś narzędzia do tworzenia opartego na prywatności, serwer musiał wykonać ciężką pracę. To stwarzało główny problem "pośrednika". Jeśli haker przechwyciłby dane podczas ich podróży, twoje bezpieczeństwo byłoby zagrożone.

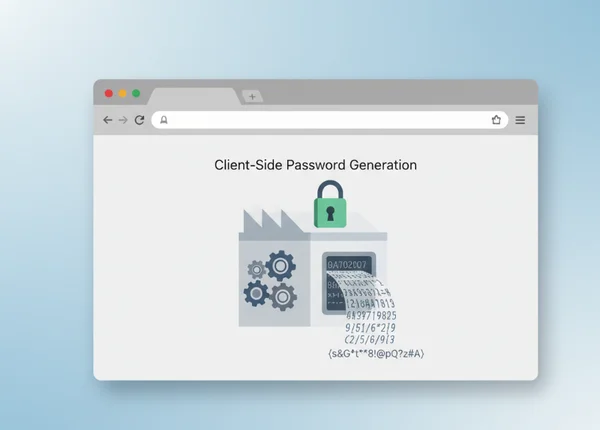

Gdy technologia internetowa ewoluowała, przeglądarki stały się znacznie bardziej potężne. Nowoczesne przeglądarki takie jak Chrome, Firefox i Safari obecnie zawierają zaawansowane narzędzia do matematyki i logiki. Deweloperzy zrozumieli, że mogą przenieść "fabrykę haseł" ze serwera do przeglądarki użytkownika. Ten przesunięcie było ogromną wygranej dla prywatności. Oznaczało to, że "sekret" nigdy nie musiał opuścić rąk użytkownika.

Bezpieczeństwo przeglądarki: twoja lokalna fabryka haseł

Pomyśl o swojej przeglądarce jako o prywatnym, zamkniętym pokoju. Kiedy odwiedzasz stronę korzystającą z generowania po stronie klienta, witryna dostarcza ci zestaw instrukcji. Twoja przeglądarka czyta te instrukcje i buduje unikalne hasło wewnątrz tego zamkniętego pokoju.

Ponieważ proces pozostaje w twojej przeglądarce, właściciel witryny nigdy nie widzi wyniku. Nie ma transmisji hasła przez internet. Ta lokalna "fabryka" zapewnia, że twoje wygenerowane hasła pozostają bezpieczne nawet wtedy, gdy serwer witryny zostanie naruszony. Ponieważ nigdy nie były tam przechowywane, nie mogą zostać skradzione z serwera. To prosty, ale potężny sposób na pozostanie ukrytym przed wzrokiem ciekawskich.

Mechanika techniczna stojąca za bezpieczeństwem po stronie klienta

Aby zrozumieć, dlaczego jest to tak bezpieczne, musimy przyjrzeć się "silnikowi" pod maską. Nie musisz być programistą, aby zrozumieć podstawy. Bezpieczeństwo opiera się na dwóch głównych elementach: specjalnym języku i źródle prawdziwej losowości.

Kryptografia JavaScript: bloki konstrukcyjne bezpiecznego generowania

Większość nowoczesnych stron internetowych używa języka zwanego JavaScript. Wewnątrz tego języka znajduje się potężne narzędzie zwanego Web Crypto API. Jest to wbudowana biblioteka zaprojektowana specjalnie do zadań bezpieczeństwa wysokiego poziomu.

Nasze narzędzie do tworzenia z randomizacją używa Web Crypto API. To narzędzie wykonuje złożone obliczenia matematyczne, aby zagwarantować nieprzewidywalne wyniki. W przeciwieństwie do podstawowych funkcji matematycznych, które mogą powtarzać wzorce, te narzędzia kryptograficzne są zaprojektowane dla maksymalnego entropii. To sprawia, że jest prawie niemożliwe dla programu komputerowego odgadnięcie, jakie będzie następne hasło.

Źródła entropii: skąd pochodzi losowość w twojej przeglądarce

W świecie bezpieczeństwa losowość nazywana jest "entropią". Hasło, które łatwo odgadnąć, ma niską entropię. Hasło całkowicie losowe ma wysoką entropię. Ale jak komputer - który przestrzega ścisłych reguł - tworzy coś całkowicie losowego?

Twoja przeglądarka zbiera małe, nieprzewidywalne fragmenty danych z twojego systemu. Mogą to być:

- Dokładny milisekundowy moment, w którym kliknąłeś przycisk.

- Małe wahania w ruchach myszy.

- Szum tła z hardware'u twojego komputera.

Te "nasiona" losowości są wprowadzane do silnika generowania. Gwarantuje to, że za każdym razem, gdy klikniesz "Generuj", wynik jest unikalny i silny. Używając entropii twojego lokalnego systemu, narzędzie zapewnia, że żaden dwóch użytkowników nigdy nie otrzyma tego samego wyniku.

Po stronie klienta a po stronie serwera: pojedynek bezpieczeństwa

Wybierając narzędzie bezpieczeństwa orientowane na prywatność, pojedynek między po stronie klienta a po stronie serwera jest bardzo jasny. Jedna metoda priorytetuje twoją prywatność, podczas gdy druga tworzy niepotrzebne ryzyka.

Przewaga prywatności: dlaczego lokalne generowanie jest dzisiaj nie do negocjowania

Największą przewagą lokalnego generowania jest zasada "Zero Wiedzy". Oznacza to, że dostawca usługi nie ma żadnej wiedzy o twoich danych. W erze masowego nadzoru i zbierania danych, jest to nie do negocjowania cecha dla wielu użytkowników.

Lokalnie wygenerowane hasła nie pozostawiają logów na serwerach. Nawet jeśli hakerzy lub rządy domagają się danych, właściciele witryn nie mają nic do udostępnienia. Twoje hasła pozostają na twoim ekranie i w schowku - nigdzie indziej. To zwraca władzę z powrotem do twoich rąk.

Luki w bezpieczeństwie: gdzie podejścia po stronie serwera zawodzą

Generatory po stronie serwera mają kilka słabych punktów, które stawiają cię w niebezpieczeństwie:

- Wycieki danych: Jeśli baza danych witryny zostanie naruszona, każde wygenerowane i przechowywane hasło mogłoby zostać skradzione.

- Logi serwera: Wiele serwerów automatycznie rejestruje wszystko, co się dzieje. Oznacza to, że twoje "tajne" hasło może leżeć w pliku dziennika w czystym tekście.

- Przechwycenie: Nawet z szyfrowaniem (HTTPS), dane podróżujące przez internet czasami mogą być przechwycone przez wyrafinowane ataki "Człowiek w Środku".

Unikając serwera całkowicie, omijasz te ryzyka. Nie musisz martwić się o standardy bezpieczeństwa witryny, ponieważ twoje wrażliwe dane nigdy nie docierają do ich hardware'u.

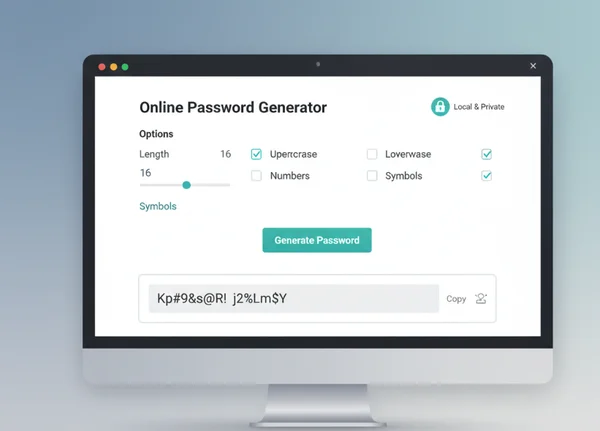

Realna implementacja: jak nasz generator oparty na prywatności zapewnia maksymalne bezpieczeństwo

Nasz generator haseł oparty na prywatności zapewnia, że bezpieczeństwo jest przezroczyste i łatwe w użyciu. Nasze narzędzie jest zbudowane od podstaw, aby chronić twoją prywatność używając najnowocześniejszych standardów po stronie klienta.

Obietnica braku przechowywania danych: jak nigdy nie dotykamy twoich haseł

Naszą podstawową wartością jest prosta: Nie chcemy twoich danych. Kiedy używasz naszego bezpłatnego narzędzia po stronie klienta, cała praca wykonywana jest przez twoją przeglądarkę. Nie używamy baz danych do przechowywania twoich haseł. Nie używamy plików cookie do śledzenia tego, co generujesz.

Kiedy zamkniesz kartę przeglądarki, twoja sesja znika. Choć dostarczamy funkcję "Historia haseł" dla twojej wygody, ta historia jest przechowywana tylko w pamięci lokalnej twojej przeglądarki. Nigdy nie opuszcza twojego urządzenia. Ta obietnica "Zero-Danych-Storage" to powód, dla którego tysiące świadomych bezpieczeństwa profesjonalistów ufają nam codziennie.

Metody weryfikacji: udowadnianie bezpieczeństwa po stronie klienta

Rozumiemy, że "zaufanie" to coś, co musi być zdobyte. Użytkownicy techniczni mogą łatwo zweryfikować, że nasze narzędzie jest czysto po stronie klienta. Możesz to zrobić używając "Narzędzi deweloperskich" w twojej przeglądarce:

- Otwórz kartę "Sieć".

- Kliknij przycisk "Generuj" na naszej stronie.

- Zauważ, że żadne nowe pakiety danych nie są wysyłane do naszego serwera, gdy hasło pojawia się na ekranie.

Ta przejrzystość dowodzi, że kod działa lokalnie. Zapraszamy użytkowników do przetestowania naszego bezpiecznego generatora i zobaczenia szybkości i bezpieczeństwa na własne oczy. Dostarczamy czysty, prosty interfejs, który ukrywa złożoną matematykę, jednocześnie utrzymując bezpieczeństwo na najwyższym poziomie.

Twoje bezpieczeństwo, twoja kontrola: przyszłość generowania haseł

Generowanie po stronie klienta to nie tylko moda - to przyszłość bezpieczeństwa haseł. Nie możemy już polegać na prostych hasłach ani ufać każdej odwiedzanej przez nas stronie. Ta technologia jest niezbędnym narzędziem dla każdego, kto troszczy się o swój cyfrowy ślad. Oferuje idealny równowagę: złożoność potrzebną do powstrzymania hakerów i prywatność potrzebną do ochrony twojej tożsamości.

Przenosząc proces generowania na własne urządzenie, eliminujesz ryzyka wycieków z serwerów i rejestrowania danych. Stajesz się właścicielem swojego bezpieczeństwa. Niezależnie od tego, czy potrzebujesz 64-znakowego losowego ciągu, zapamiętywalnego hasła-frazy, czy prostej PIN, robienie tego lokalnie to jedyny sposób, aby zapewnić 100% prywatność.

Czy jesteś gotowy podnieść swoje bezpieczeństwo na wyższy poziom? Nie zostawiaj swojego bezpieczeństwa na przypadek ani na zdalne serwery. Weź kontrolę nad swoim cyfrowym życiem już dzię. Użyj naszego narzędzia do haseł po stronie klienta, aby utworzyć lokalnie wygenerowane hasło, które jest silne, unikalne i całkowicie prywatne.

Często zadawane pytania o generowaniu haseł po stronie klienta

Czy generowanie haseł po stronie klienta jest naprawdę bezpieczniejsze?

Tak, jest znacznie bezpieczniejsze niż generowanie po stronie serwera. Ponieważ hasło nigdy nie podróżuje przez internet i nigdy nie jest przechowywane w bazie danych, nie ma szans, aby zostało przechwycone lub skradzione w wycieku z serwera. Ufaj naszemu silnemu generatorowi bezpieczeństwa - twoje dane nigdy nie opuszczają twojego urządzenia.

Jak mogę zweryfikować, czy generator haseł jest naprawdę po stronie klienta?

Najprostszym sposobem jest wyłączenie połączenia internetowego po załadowaniu strony. Jeśli przycisk "Generuj" nadal działa, gdy jesteś offline, narzędzie używa logiki po stronie klienta. Możesz również użyć "Monitora sieci" swojej przeglądarki, aby sprawdzić, czy jakiekolwiek dane są wysyłane po kliknięciu przycisku generowania.

Czy istnieją jakieś wady generowania haseł po stronie klienta?

Jedyną niewielką wadą jest to, że jeśli wyczyścisz pamięć podręczną przeglądarki lub zmienisz urządzenia, twoja "lokalna historia" zniknie. Ponieważ nie przechowujemy twoich haseł na naszych serwerach, nie możemy "odzyskać" ich dla ciebie. Jednak to w rzeczywistości jest funkcją bezpieczeństwa, a nie błędem!

Czy generatory offline mogą być tak samo godne zaufania jak te online?

Absolutnie. Narzędzia takie jak nasze działają offline po załadowaniu, podobnie jak zainstalowane oprogramowanie. Żadne dane nie opuszczają twojego urządzenia. Oba polegają na tych samych zasadach kryptograficznych, aby zapewnić twoje bezpieczeństwo.

Co się stanie, jeśli moja przeglądarka ulegnie awarii podczas generowania hasła?

Jeśli twoja przeglądarka ulegnie awarii, hasło w trakcie generowania zostanie utracone. Ponieważ nie przechowujemy twoich haseł na serwerze, nie ma możliwości ich odzyskania. Zapisz wygenerowane hasła natychmiast w zaufanym menedżerze.