Generator haseł online: Dlaczego generowanie po stronie klienta chroni twoją prywatność

W dobie, gdy wycieki danych cyfrowych trafiają na pierwsze strony gazet niemal co tydzień, sposób tworzenia haseł ma większe znaczenie niż kiedykolwiek. Możesz sądzić, że użycie dowolnego losowego ciągu znaków wystarczy, aby zapewnić bezpieczeństwo. Jednak metoda, której używasz do tworzenia tych ciągów, jest często ukrytym słabym punktem twojej strategii bezpieczeństwa. Zastanawiałeś się kiedyś, skąd naprawdę pochodzi twoje wygenerowane hasło?

Większość osób używa podstawowych narzędzi online, nie zdawając sobie sprawy, że wiele z nich przetwarza dane na zdalnym serwerze. Oznacza to, że twoje "tajne" hasło istnieje na czyimś innym komputerze, zanim w ogóle trafi na twój. Ten poradnik bada, dlaczego generowanie haseł po stronie klienta jest złotym standardem dla twojego życia cyfrowego. Wyjaśnimy, jak narzędzia takie jak nasz generator haseł online wykorzystują zaawansowane technologie, aby zapewnić, że twoje wrażliwe dane nigdy nie opuszczą twojego urządzenia.

Jak widzisz w tym poradniku, generowanie haseł po stronie klienta oferuje realne korzyści prywatnościowe, których tradycyjne narzędzia nie mogą się równać. Czy chronisz osobiste konto w mediach społecznościowych, czy wysokostanowe korporacyjne bazy danych, użycie wysokiej jakości bezpiecznego generatora haseł czyni ogromną różnicę.

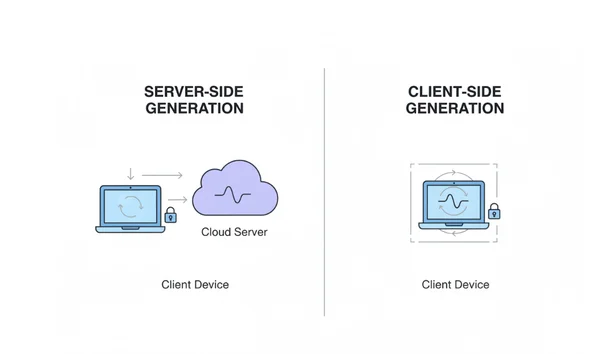

Zrozumienie różnicy: generowanie po stronie klienta vs. po stronie serwera

Aby docenić prawdziwą prywatność cyfrową, musisz najpierw zrozumieć "gdzie" tworzone jest hasło. W świecie programowania webowego istnieją dwa główne miejsca, gdzie może odbyć się obliczenie: serwer lub klient. Serwer to zdalny komputer należący do dostawcy strony internetowej. "Klient" to twoje własne urządzenie, takie jak laptop, smartfon lub tablet.

Prawdziwie bezpieczny generator powinien używać silnego źródła losowości, zwanego entropią, i zapewniać, że wygenerowane dane nigdy nie są udostępniane stronie trzeciej. Kiedy używasz generatora haseł online, miejsce procesu generowania decyduje o tym, jak bardzo musisz ufać dostawcy. Jeśli generowanie odbywa się na serwerze, polegasz na uczciwości dostawcy i jego zdolności do obrony przed hakerami. Jeśli dzieje się to na twoim urządzeniu klienckim, masz pełną kontrolę.

Jak działają generatory haseł po stronie serwera i jakie niosą ryzyka dla prywatności

Generator po stronie serwera działa jak tradycyjna usługa zamówień listownych. Klikniesz "generuj", twoja przeglądarka wysyła żądanie przez internet do zdalnego serwera. Ten serwer uruchamia skrypt, tworzy hasło i wysyła je z powrotem do ciebie.

Generatory oparte na serwerze mogą wydawać się szybkie, ale niosą ze sobą ukryte ryzyka. Na przykład wiele serwerów automatycznie rejestruje każde żądanie. Twoje hasło może trafić do przechowywania w postaci czystego tekstu na ich serwerach, bez twojej wiedzy. Dodatkowo istnieje ryzyko "ataku typu man-in-the-middle". Nawet przy szyfrowaniu, wszystkie dane przemieszczające się przez internet są bardziej narażone niż dane pozostające na twojej lokalnej maszynie.

Co istotne, generowanie po stronie klienta chroni cię przed naruszeniami serwera. W systemie po stronie serwera, jeśli serwer generatora zostanie zhakowany, logi twoich wygenerowanych haseł mogą zostać skradzione. W systemie po stronie klienta nie ma "skarbca" haseł, który haker mógłby znaleźć. Ponieważ serwer nigdy nie odbiera twojego hasła, włamanie na stronę internetową nie ujawni żadnych twoich wrażliwych informacji.

Techniczna przewaga przetwarzania po stronie klienta

Generowanie po stronie klienta odwraca sytuację, wykorzystując moc obliczeniowa twojej własnej przeglądarki. Kiedy używasz generatora haseł po stronie klienta, kod potrzebny do utworzenia hasła jest pobierany do twojej przeglądarki raz. Od tego momentu cała "ciężka praca" odbywa się lokalnie.

Narzędzia po stronie klienta wykorzystują zasoby twojej przeglądarki, aby tworzyć matematycznie nieprzewidywalne hasła. Ponieważ żadne dane nie opuszczają twojego urządzenia, nie ma ryzyka, że twoje hasło zostanie przechwycone lub zalogowane na zdalnym serwerze. Ta metoda skutecznie eliminuje pośrednika, czyniąc ją najbardziej bezpieczną metodą generowania haseł dostępną dziś.

Technicznie zaawansowani użytkownicy mogą to zweryfikować, otwierając w swojej przeglądarce "Narzędzia deweloperskie" i sprawdzając zakładkę "Sieć". Klikniesz generowanie w zweryfikowanym generatorze po stronie klienta i zobaczysz, że nie wysyłane są nowe żądania sieciowe do serwera. Hasło pojawia się natychmiast, ponieważ kod jest już uruchomiony lokalnie na twoim komputerze.

Architektura prywatności naszego bezpiecznego narzędzia

Filozofia stojąca za naszym narzędziem jest prosta: czego nie znamy, nie możemy stracić. Wierzymy, że twoje bezpieczeństwo nie powinno zależeć od naszych obietnic, ale od samej sposobu budowy narzędzia. Korzystając z architektURY "Prywatność najpierw", zapewniamy, że twoje najbardziej wrażliwe informacje pozostają dokładnie tam, gdzie powinny – przy tobie.

Nasz system jest zaprojektowany, aby zapewnić maksymalną konfigurację bez poświęcania ani bitu prywatności. Możesz dostosować długość, dodać znaki specjalne lub wybrać łatwe do zapamiętania frazy hasła, cały czas pozostając całkowicie offline jeśli chodzi o transmisję danych.

Zero zbierania danych: Czego nigdy nie widzimy ani nie przechowujemy

Na naszej platformie "Zero-Dane" to nie tylko slogan marketingowy; to rzeczywistość techniczna. Nasze serwery są skonfigurowane do dostarczania plików strony do twojej przeglądarki i tyle. Nie śledzimy, jakie hasła generujesz, jak długie są, ani do jakich kont ich używasz.

Powinieneś ufać tylko tym generatorom online, które wyraźnie stwierdzają, że nie przechowują ani nie przesyłają twoich danych. Aby być bezpiecznym, używaj generatora haseł nastawionego na prywatność, który jest zbudowany specjalnie po to, aby chronić twoją prywatność, trzymając wszystko lokalnie. Nawet funkcja "Historia haseł" na naszej stronie jest zbudowana z tą filozofią w myślach. Jeśli widzisz listę ostatnio wygenerowanych haseł, ta lista jest przechowywana tylko w lokalnej pamięci twojej przeglądarki (Local Storage).

Gdy tylko wyczyścisz dane przeglądarki lub zamkniesz określone ustawienia sesji, ta historia znika. Nigdy jej nie widzimy, nigdy nie przechowujemy i nie moglibyśmy jej nikomu przekazać, nawet gdybyś nas o to poprosił.

Jak twoja przeglądarka staje się bezpieczną fabryką haseł

Pomyśl o swojej przeglądarce internetowej jako o wysokotechnologicznej, prywatnej fabryce. Kiedy załadujesz naszą stronę, zasadniczo instalujesz tymczasowy maszynę, która buduje klucze bezpieczeństwa. Oto jak ten proces działa:

- Wybór: Wybierasz ustawienia, takie jak tryb "Losowy" czy zapamiętała fraza hasła.

- Wykonanie: Kiedy klikniesz przycisk "Generuj", lokalna funkcja JavaScript jest uruchamiana. Pobiera "entropię" z hardware'u twojego komputera.

- Dostarczenie: Hasło pojawia się na twoim ekranie natychmiast. Jest kopiowane do twojego schowka tylko wtedy, gdy sam zdecydujesz.

Jedynym drobnym wymogiem dla tego procesu jest nowoczesna przeglądarka internetowa z włączonym JavaScript. Ponieważ prawie cała współczesna przeglądarka internetowa odbywa się na takich urządzeniach, rzadko jest to problemem. Korzyści z absolutnej prywatności i zerowego przechowywania danych znacznie przewyższają potrzebę posiadania działającej przeglądarki. Ta metoda pozwala ci tworzyć bezpieczne hasła dla dowolnej strony, nie martwiąc się o to, kto może obserwować ruch sieciowy.

Scenariusze prywatności w prawdziwym świecie: Kiedy generowanie po stronie klienta ma największe znaczenie

Chociaż silne hasło jest ważne dla forum graczy, jest absolutnie krytyczne dla kont o wysokiej wartości. W pewnych scenariuszach "jak" twojego generowania haseł może mieć ogromne finansowe lub prawne konsekwencje. Użycie narzędzia po stronie klienta zapewnia warstwę ubezpieczenia, której narzędzia po stronie serwera po prostu nie mogą zapewnić.

Specjaliści ds. bezpieczeństwa często rekomendują PasswordGenerator.vip właśnie dlatego, że wpisuje się w model bezpieczeństwa "Zero Trust". Nie musisz ufać twórcy narzędzia; musisz ufać tylko logice kodu działającego na twoim własnym ekranie.

Obsługa wrażliwych kont: bankowość, opieka zdrowotna i portale rządowe

W przypadku kont zawierających twoje oszczędności życia lub historię medyczną, "wystarczająco dobre" to nie opcja. Hakerzy celowo atakują portale bankowe i ochrony zdrowia, ponieważ dane są bardzo wartościowe na ciemnym internecie. Jeśli użyjesz generatora opartego na serwerze dla tych kont, dodajesz jedną więcej osobę (właściciela strony) do swojego kręgu zaufania.

Używając generatora haseł po stronie klienta, zapewniasz, że hasło do twojego konta bankowego zostało urodzone i wychowane na twoim własnym urządzeniu. Jest to szczególnie przydatne przy tworzeniu długich, złożonych kodów liczących 20 znaków lub więcej. Daje ci to spokój, że żadna kopia twojego hasła głównego nie istnieje nigdzie w chmurze.

Środowiska firmowe i ochrona poufnych danych

W środowisku biznesowym jedno skompromitowane hasło może prowadzić do masowego wycieku danych korporacyjnych. Menedżerowie IT i właściciele firm muszą upewnić się, że pracownicy nie używają słabych haseł. Jednak muszą również upewnić się, że pracownicy nie używają niegodnych zaufania narzędzi, które mogą wyciekać korporacyjne tajemnice.

Narzędzie oparte na przeglądarce jest idealnym rozwiązaniem dla zespołów korporacyjnych. Pozwala personelowi wygenerować hasło spełniające restrykcyjne wymagania złożoności, bez naruszania polityk prywatności firmy. Ponieważ narzędzie działa całkowicie w przeglądarce użytkownika, spełnia ono większość wewnętrznych audytów bezpieczeństwa i przepisów o ochronie danych takich jak RODO lub HIPAA.

Twoja strategia generowania haseł z priorytetem prywatności

W dzisiejszym coraz bardziej połączonym świecie, utrzymanie bezpieczeństwa kont nie musi być skomplikowane. Przejście z generowania po stronie serwera na po stronie klienta to jeden z najłatwiejszych i najskuteczniejszych sposobów na modernizację twojej osobistej prywatności. Wybierając narzędzie, które szanuje twoje dane, eliminujesz ryzyka związane z logami serwera, wycięciami z baz danych i przechwyconym ruchem.

Aby utrzymać bezpieczeństwo swoich kont, skup się na tych kluczowych zasadach:

- Zawsze stawiaj na pierwszym miejscu narzędzia, które przetwarzają twoje dane lokalnie na twoim urządzeniu.

- Używaj haseł o wysokiej entropii (losowych znaków) lub długich fraz hasła dla maksymalnego bezpieczeństwa.

- Nigdy nie używaj tego samego hasła na różnych stronach internetowych.

Weź kontrolę nad swoim cyfrowym śladem już dziś. Niezależnie od tego, czy potrzebujesz szybkiego kodu PIN, czy złożonego 64-znakowego kodu, wypróbuj nasze darmowe narzędzie, aby doświadczyć ostatecznej prywatności, bezpieczeństwa i generowania haseł po stronie klienta. Twoja prywatność to twoje prawo – upewnij się, że używasz narzędzia, które ją chroni.