Plano de Ação em Caso de Violação de Dados: Crie Senhas Fortes com Nosso Gerador de Senhas Online

Aquela sensação incômoda no estômago ao receber uma notificação de "senha vazada" é comum no nosso mundo digital. Descobrir que sua conta foi comprometida em uma violação de dados pode ser desconcertante, deixando você sem saber o que fazer a seguir. A boa notícia é que você pode tomar medidas imediatas e decisivas para recuperar o controle e fortalecer sua segurança online. Como criar uma senha forte é o primeiro passo para a recuperação, mas faz parte de uma estratégia maior. Este guia fornece um plano de ação claro de 7 etapas para cibersegurança, para ajudar você a lidar com as consequências de uma violação de dados e proteger sua vida digital, começando agora mesmo. Não espere — comece criando novas credenciais seguras com um gerador de senhas online.

Passo 1: Confirmando a Violação de Dados e Sua Conta Comprometida

Antes de entrar em pânico, o primeiro passo crucial é verificar a violação e entender a extensão do comprometimento. Hackers frequentemente buscam criar o caos, mas uma abordagem calma e metódica será sempre mais eficaz. Tirar um momento para confirmar a situação permite que você concentre seus esforços onde eles são mais necessários.

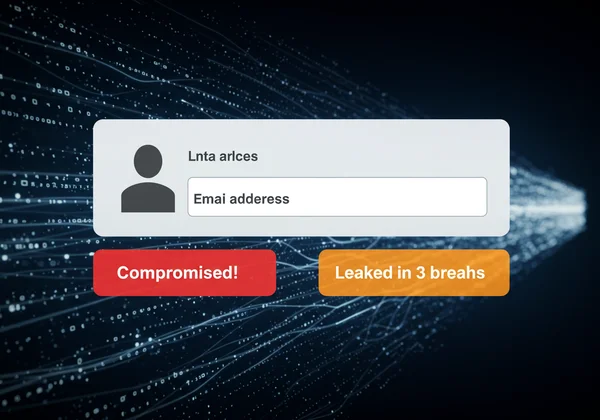

Verificação de Senhas Vazadas em Serviços Confiáveis

Sua primeira ação deve ser usar um serviço de notificação de violação de dados respeitável. Sites como "Have I Been Pwned" permitem que você verifique com segurança se seu endereço de e-mail ou número de telefone apareceu em violações de dados conhecidas. Esses serviços escaneiam vastas bases de dados de informações vazadas e podem informar quais sites foram violados e quais dados específicos foram expostos (por exemplo, endereços de e-mail, senhas, endereços físicos). Esta informação é vital para priorizar quais contas proteger primeiro.

O Que Procurar: Sinais de Conta Comprometida

Além das notificações oficiais, você deve estar vigilante para sinais de que uma conta foi comprometida. Esses sinais de alerta são indicadores claros de que outra pessoa tem acesso não autorizado às suas informações. Procure por:

- E-mails sobre redefinições de senha ou tentativas de login que você não iniciou.

- Atividade incomum em suas contas de mídia social ou e-mail, como publicações que você não fez ou mensagens que você não enviou.

- Notificações sobre novos dispositivos fazendo login em suas contas a partir de locais desconhecidos.

- E-mails ou mensagens ausentes, o que pode indicar que um hacker está encobrindo seus rastros.

- Amigos ou contatos relatando mensagens estranhas vindas de você.

Se você notar qualquer um desses sinais, presuma que a conta está comprometida e passe imediatamente para os próximos passos.

Passos 2-3: Ações Imediatas para Proteger Sua Vida Digital e Gerar Novas Senhas

Uma vez confirmada a violação, o tempo é essencial. Quanto mais tempo um atacante tiver acesso, mais danos ele poderá causar. Estes próximos dois passos são inegociáveis e devem ser concluídos imediatamente para bloquear intrusos e começar a reconstruir suas defesas.

Mudar Senhas Após a Violação – Começando Pelas Contas Mais Críticas

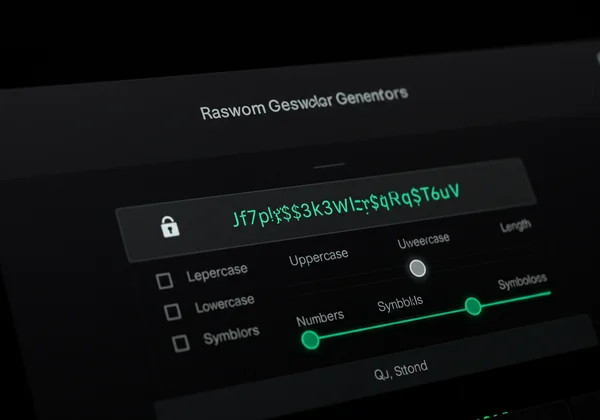

Esta é a ação imediata mais crítica. Comece com a conta violada, seguida por quaisquer outras contas que compartilhem a mesma senha ou uma senha similar. Priorize contas de alto valor, como seu e-mail principal, banco online e serviços governamentais. Cada nova senha deve ser forte e única. Uma senha forte inclui uma mistura de letras maiúsculas e minúsculas, números e símbolos. Uma senha única significa que você nunca a reutiliza em diferentes serviços. A maneira mais fácil de conseguir isso é gerar uma senha usando uma ferramenta confiável que possa criar credenciais complexas e aleatórias para você.

Ativar Autenticação de Dois Fatores (2FA) para Segurança Aprimorada

A autenticação de dois fatores é uma das defesas mais poderosas contra a tomada de conta. Ela atua como uma segunda camada de segurança, exigindo não apenas sua senha, mas também uma segunda informação — tipicamente um código enviado para seu telefone ou gerado por um aplicativo — para fazer login. Mesmo que um hacker tenha sua senha, ele não conseguirá acessar sua conta sem esse segundo fator. Ative o 2FA em todas as contas que o oferecem, especialmente suas contas de e-mail, financeiras e de mídia social.

Passos 4-5: Ampliando Seu Plano de Ação de Cibersegurança

Após proteger suas contas mais críticas, é hora de ampliar seu foco. Uma única violação de dados pode ter um efeito dominó, impactando outras áreas de sua vida digital e financeira. Estes próximos passos ajudam você a conter os danos e monitorar por problemas futuros.

Revisando e Atualizando Outras Contas

Hackers sabem que a reutilização de senhas é um hábito comum. Eles pegarão credenciais de uma violação e as tentarão em dezenas de outros sites populares em um processo chamado "credential stuffing" (preenchimento de credenciais). Revise todas as suas contas online, desde serviços de streaming até sites de compras, e atualize quaisquer senhas que foram reutilizadas ou são fracas. Esta é uma excelente oportunidade para realizar uma auditoria de segurança completa e garantir que cada conta tenha uma senha forte e única. Usar um gerador de senhas seguro pode tornar este processo rápido e eficiente.

Monitorando Suas Contas Financeiras e Crédito

Se informações sensíveis como seu nome, endereço ou número de segurança social foram expostas, você deve monitorar sua vida financeira de perto. Verifique seus extratos bancários e de cartão de crédito diariamente para quaisquer cobranças fraudulentas. Considere colocar um alerta de fraude ou um congelamento de crédito com as principais agências de crédito (Equifax, Experian e TransUnion). Um alerta de fraude notifica os credores para tomarem medidas extras para verificar sua identidade antes de abrir uma nova linha de crédito, enquanto um congelamento de crédito impede que qualquer pessoa acesse seu relatório de crédito.

Passos 6-7: Proteção e Prevenção a Longo Prazo

Reagir a uma violação é importante, mas o objetivo final é construir uma postura de segurança resiliente que previna incidentes futuros. Estes passos finais mudam sua mentalidade de reativa para proativa, garantindo que sua vida digital permaneça protegida a longo prazo.

O Poder das Senhas Fortes e Únicas para Cada Conta

O hábito mais eficaz que você pode adotar para a segurança online é usar uma senha forte e única para cada conta. Esta prática limita os danos de qualquer violação de dados individual. Se um site for comprometido, os hackers obtêm apenas a chave para aquela porta – não para toda a sua vida digital. Criar e lembrar manualmente de dezenas de senhas complexas é uma tarefa impossível, razão pela qual um gerador de senhas fortes é uma ferramenta indispensável para o uso moderno da internet.

Implementando um Gerenciador de Senhas para Segurança Sem Esforço

Um gerenciador de senhas é o parceiro perfeito para um gerador de senhas. Essas aplicações seguras armazenam todas as suas senhas complexas e únicas em um cofre digital criptografado. Você só precisa lembrar de uma senha mestra para desbloquear o cofre. Um gerenciador de senhas pode preencher automaticamente suas credenciais de login em sites e aplicativos, tornando a segurança de alto nível tanto sem esforço quanto conveniente. Combinar um gerenciador de senhas com o hábito de gerar senhas fortes é o padrão ouro para a cibersegurança pessoal.

Fortifique Seu Futuro: Construindo uma Vida Digital Resiliente com Práticas Inteligentes de Senhas

Embora o choque de um vazamento de senha seja inegável, lembre-se de que você tem o poder de transformar este desafio em uma oportunidade para uma segurança digital mais forte. Seguindo este plano de ação de 7 passos, você pode metodicamente recuperar o controle, reparar os danos e construir uma defesa mais forte e resiliente contra futuras ameaças. A base desta defesa são senhas fortes e únicas para cada conta.

Não espere pela próxima notificação de violação. Assuma o controle da sua segurança hoje. Use nosso gerador de senhas online gratuito, seguro e fácil de usar para criar as senhas poderosas de que você precisa para proteger sua vida digital.

Perguntas Frequentes Sobre Senhas Vazadas e Violações de Dados

Como criar uma senha forte após uma violação?

Uma senha forte deve ser longa (pelo menos 16 caracteres), complexa (usando letras maiúsculas e minúsculas, números e símbolos) e completamente aleatória. Evite usar informações pessoais como nomes ou datas. O método mais confiável é usar um gerador de senhas personalizado que cria uma sequência de caracteres verdadeiramente aleatória, tornando-a incrivelmente difícil para hackers adivinharem ou decifrarem.

Geradores de senhas online são seguros de usar?

Esta é uma preocupação válida. Sua segurança é nossa principal prioridade, e é por isso que nosso gerador de senhas online opera em um modelo "apenas do lado do cliente". Isso significa que cada senha que você cria é gerada diretamente em seu próprio navegador, em seu próprio dispositivo. Sua senha nunca é enviada para nossos servidores, nunca é armazenada e nunca é vista por nós. Essa abordagem oferece máxima privacidade e segurança, garantindo que você seja o único a ver sua nova senha.

Qual deve ser o comprimento de uma senha para máxima segurança?

Embora 12 caracteres seja frequentemente citado como um mínimo, especialistas em segurança agora recomendam senhas de 16 caracteres ou mais para contas críticas. Quanto mais longa e aleatória for uma senha, mais tempo e poder computacional seriam necessários para decifrá-la. Nossa ferramenta permite que você gere senhas de até 64 caracteres, dando-lhe a flexibilidade para criar credenciais excepcionalmente fortes para suas contas mais importantes.

O que devo fazer se minha senha vazou, mas não vejo atividade incomum?

Você ainda deve agir imediatamente. Só porque você ainda não vê atividade não autorizada, não significa que não acontecerá. Dados vazados são frequentemente vendidos na dark web e podem ser usados por hackers semanas, meses ou até anos depois. Trate qualquer vazamento confirmado como uma ameaça ativa: mude sua senha para a conta afetada e para quaisquer outras contas que usem uma senha similar imediatamente.

Um gerenciador de senhas pode ajudar a prevenir futuras violações de dados?

Um gerenciador de senhas não pode impedir que os servidores de uma empresa sejam violados, mas é uma ferramenta crítica para limitar os danos que uma violação pode causar a você pessoalmente. Ao ajudá-lo a usar uma senha única e forte para cada site, um gerenciador de senhas garante que, se uma conta for comprometida, o restante de suas contas permaneça seguro e protegido. Ele efetivamente contém a violação a um único serviço.