PIN vs Contraseña vs Frase de contraseña: ¿Qué modo elegir?

Un generador de contraseñas solo ayuda si eliges el tipo de secreto adecuado para el trabajo. Ahí es donde mucha gente se atasca. Saben que quieren algo más fuerte, pero no están seguros de si deberían generar una contraseña aleatoria, una frase de contraseña memorable o un PIN numérico.

La forma más fácil de decidir es dejar de preguntarse qué opción es la más fuerte en abstracto. Pregúntate qué opción se ajusta al contexto de inicio de sesión. Una cuenta de sitio web, un inicio de sesión móvil diario y el desbloqueo de un dispositivo local no generan el mismo tipo de riesgo.

Si quieres elegir rápido, el modo de contraseña aleatoria de la página de inicio es la mejor opción predeterminada para la mayoría de los inicios de sesión en cuentas, mientras que el modo de frase de contraseña memorable y el generador de PIN de la página de inicio tienen más sentido en casos más limitados. La clave es saber dónde pertenece cada uno.

¿Por qué un modo de generador no sirve para todos los inicios de sesión?

Un secreto de inicio de sesión fuerte no se trata solo de la complejidad bruta. También se trata de dónde lo usas y con qué frecuencia debes escribirlo. También depende de si hay un administrador de contraseñas involucrado y de si el secreto protege una cuenta remota o solo desbloquea un dispositivo local.

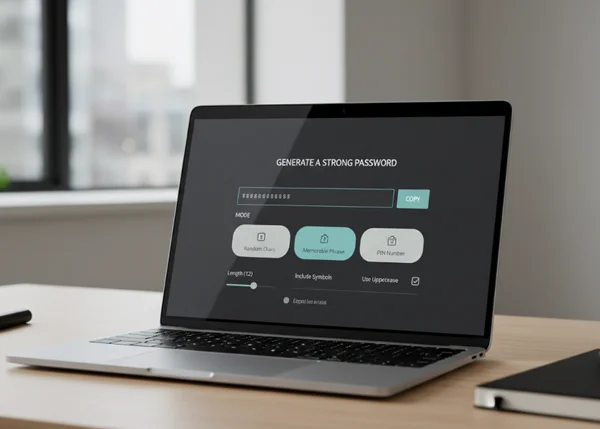

Es por eso que el sitio ofrece tres modos en lugar de uno. Aleatorio, Memorable y PIN no son opciones cosméticas. Resuelven diferentes puntos de fricción manteniendo el mismo objetivo principal: generar algo único en lugar de reutilizar una credencial vieja y débil.

Cuándo una contraseña aleatoria es la mejor opción predeterminada

Ideal para inicios de sesión de cuentas que guardarás en un administrador

Para la mayoría de las cuentas de sitios web y aplicaciones, una contraseña aleatoria sigue siendo la mejor opción predeterminada. Es difícil de predecir, fácil de hacer única y no depende de tu memoria si la almacenas correctamente.

Eso se ajusta a los estándares actuales. La norma NIST SP 800-63B establece que las contraseñas utilizadas como secretos de autenticación de factor único deben tener al menos 15 caracteres. Esa es una de las razones por las que un generador es tan útil para los inicios de sesión guardados: facilita la creación de cadenas largas y únicas sin tener que inventarlas manualmente.

Donde las cadenas aleatorias crean más fricción que valor

Las cadenas aleatorias se vuelven menos convenientes cuando tienes que escribirlas a menudo en un teléfono, tableta, control remoto de TV u otra superficie de entrada incómoda. En esos casos, la cadena teórica más fuerte puede empujar a las personas hacia comportamientos inseguros, como almacenar contraseñas en notas de texto plano o reutilizar otras más fáciles más adelante.

Eso no significa que las contraseñas aleatorias sean incorrectas. Significa que funcionan mejor cuando el inicio de sesión se combina con un administrador de contraseñas u otra forma confiable de almacenarlas y autocompletarlas.

Cuándo una frase de contraseña memorable es el mejor compromiso

Bueno para inicios de sesión que debes escribir a menudo

Una frase de contraseña memorable puede ser el mejor compromiso cuando necesitas un secreto que ingresarás regularmente y no siempre puedes depender del autocompletar. Una frase larga formada por palabras no relacionadas suele ser más fácil de escribir y menos tentadora de anotar en el lugar equivocado.

El NIST también admite secretos más largos y flexibles en este caso. La misma guía del NIST dice que los verificadores deben aceptar todos los caracteres ASCII imprimibles más el carácter de espacio. También dice que deben permitir una longitud máxima de al menos 64 caracteres. Eso da cabida a frases de contraseña largas en lugar de obligar a los usuarios a usar cadenas cortas y difíciles de recordar.

Donde las frases de contraseña aún requieren precaución adicional

Una frase de contraseña no es automáticamente fuerte solo porque usa palabras. Aún necesita ser lo suficientemente larga, lo suficientemente poco común y única para esa cuenta. Una cita famosa, una letra de canción o una frase que ya usas en otro lugar no es un buen sustituto para un secreto verdaderamente nuevo.

Aquí es donde ayuda el modo Memorable del sitio. Te da una forma de generar algo más fácil de retener sin volver a caer en patrones personales, frases favoritas reutilizadas o sustituciones predecibles.

Cuándo un PIN pertenece a un dispositivo y no a un sitio web

Útil para contextos de desbloqueo de dispositivos locales

Un PIN numérico se ajusta a contextos de desbloqueo local, como teléfonos o tabletas con límites de reintento. Eso es muy diferente de usar un secreto numérico corto como contraseña principal para una cuenta en línea.

El NIST traza ese límite claramente. En su guía sobre secretos de activación, el NIST dice que los secretos tipo PIN para dispositivos locales deben tener al menos 4 caracteres. También dice que deberían tener al menos 6 caracteres. Esa es una referencia útil para pensar en el desbloqueo de dispositivos, no una razón para reemplazar la contraseña real de una cuenta por un PIN corto.

Por qué un PIN no debe reemplazar una contraseña de cuenta fuerte

La contraseña de un sitio web generalmente protege una cuenta remota que puede estar expuesta al relleno de credenciales (credential stuffing), ataques de reutilización de contraseñas y las consecuencias de brechas más amplias. Un PIN numérico corto es mucho más fácil de adivinar y mucho menos flexible que una contraseña completa o una frase de contraseña en ese contexto.

Es por eso que el modo PIN del sitio debe tratarse como una opción específica, no como la respuesta universal. Se adapta a ciertas necesidades de desbloqueo local. No reemplaza un secreto de cuenta fuerte para correo electrónico, herramientas de trabajo, banca u otros inicios de sesión de alto valor.

Cómo elegir el modo correcto en la página de inicio rápidamente

Haz coincidir el modo con el tipo de inicio de sesión antes de hacer clic en Generar

Una regla de decisión rápida ayuda. Si el secreto es para una cuenta en línea normal y la almacenarás en un administrador, elige Aleatorio. Si debes escribirlo a menudo y necesitas algo más amigable para los humanos, elige Memorable. Si el secreto es para un contexto de desbloqueo de dispositivo local, elige PIN.

Eso mantiene la decisión simple sin hacerla descuidada. No estás eligiendo un formato favorito. Estás eligiendo el formato menos arriesgado para el trabajo exacto.

Cópialo, guárdalo y evita la reutilización a corto plazo

La generación es solo el primer paso. Los hábitos de almacenamiento y reutilización importan tanto después de eso. Si una contraseña es fuerte pero se reutiliza en varios sitios, una brecha aún puede propagar el daño.

La guía de contraseñas de la FTC recomienda usar contraseñas largas y únicas para cada cuenta porque la reutilización de contraseñas puede exponer múltiples cuentas cuando un sitio sufre una brecha. Es por eso que el flujo de trabajo más seguro no es solo generar y copiar. Es generar, almacenar correctamente y pasar a la siguiente cuenta con un secreto nuevo.

Qué hacer a continuación antes de generar un nuevo secreto

Empieza nombrando el contexto de inicio de sesión. ¿Es una cuenta remota, un inicio de sesión de escritura frecuente o un desbloqueo de dispositivo local? Una vez que esa respuesta esté clara, el modo correcto suele volverse obvio.

Luego genera una vez, copia con cuidado y guárdalo en el lugar correcto. El objetivo no es crear la cadena más intimidante posible. El objetivo es crear un secreto que sea lo suficientemente fuerte para el riesgo y lo suficientemente utilizable para que no lo evites más tarde.

Esa es la verdadera ventaja de tener Aleatorio, Memorable y PIN en un solo lugar. Puedes hacer coincidir el modo del generador con el problema en lugar de forzar un formato en cada situación de seguridad.